“Ringraziamo il Parlamento per aver istituito la Giornata in ricordo dei giornalisti morti a causa dello svolgimento del loro lavoro. La Fnsi li onora e li ricorda in ogni momento. Ma vorrei ricordare al Parlamento che i giornalisti vivi attendono da anni un provvedimento su equo compenso dovendo fare i conti con un precariato selvaggio e redditi al di sotto della soglia della povertà; e da anni, tra le altre cose, attendono la cancellazione del carcere per le querele per diffamazione e una norma contro le querele temerarie, bavaglio alla libertà di stampa”. Lo afferma Alessandra Costante, segretaria generale della Fnsi.

Autore: Arturo Di Corinto

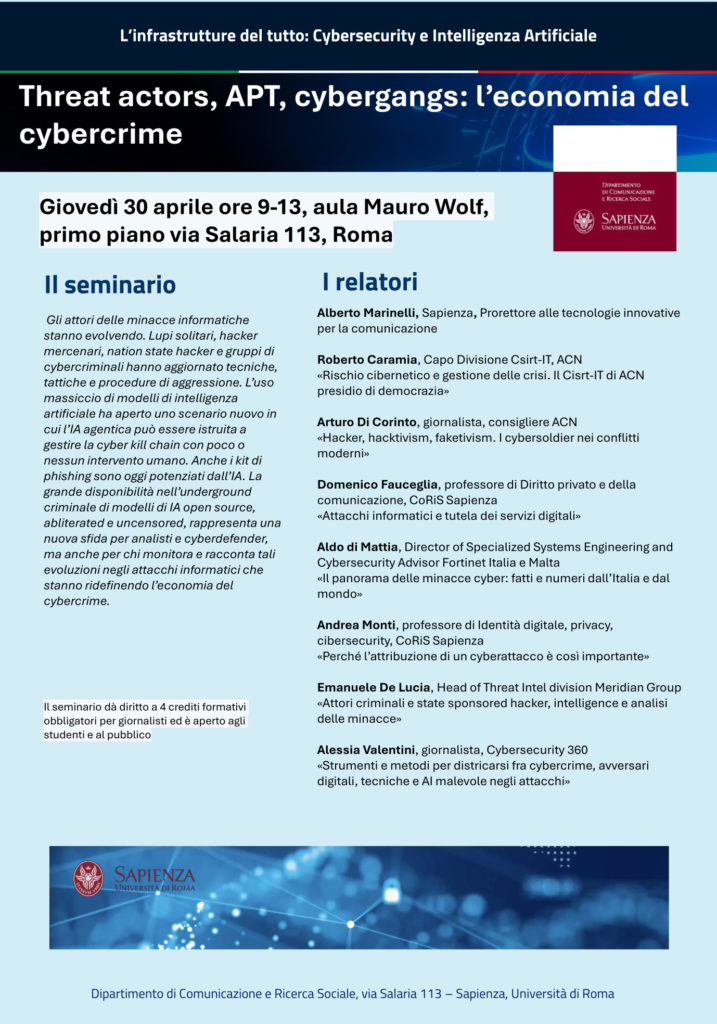

Threat actors, APT, cybergangs: l’economia del cybercrime

Gli attori delle minacce informatiche stanno evolvendo. Lupi solitari, hacker mercenari, nation state hacker e gruppi di cybercriminali hanno aggiornato tecniche, tattiche e procedure di aggressione. L’uso massiccio di modelli di intelligenza artificiale ha aperto uno scenario nuovo in cui l’IA agentica può essere istruita a gestire la cyber kill chain con poco o nessun intervento umano. Anche i kit di phishing sono oggi potenziati dall’IA. La grande disponibilità nell’underground criminale di modelli di IA open source, abliterated e uncensored, rappresenta una nuova sfida per analisti e cyberdefender, ma anche per chi monitora e racconta tali evoluzioni negli attacchi informatici che stanno ridefinendo l’economia del cybercrime.

Giovedì 30 aprile ore 9-13, aula Mauro Wolf, primo piano via Salaria 113, Roma

Alberto Marinelli, Sapienza, Prorettore alle tecnologie innovative per la comunicazione

Roberto Caramia, Capo Divisione Csirt-IT, ACN: «Rischio cibernetico e gestione delle crisi. Il Cisrt-IT di ACN presidio di democrazia»

Arturo Di Corinto, giornalista, consigliere ACN: «Hacker, hacktivism, faketivism. I cybersoldier nei conflitti moderni»

Domenico Fauceglia, professore di Diritto privato e della comunicazione, CoRiS Sapienza: «Attacchi informatici e tutela dei servizi digitali»

Aldo di Mattia, Director of Specialized Systems Engineering and Cybersecurity Advisor Fortinet Italia e Malta: «Il panorama delle minacce cyber: fatti e numeri dall’Italia e dal mondo»

Andrea Monti, professore di Identità digitale, privacy, cibersecurity, CoRiS Sapienza: «Perché l’attribuzione di un cyberattacco è così importante»

Emanuele De Lucia, Head of Threat Intel division Meridian Group: «Attori criminali e state sponsored hacker, intelligence e analisi delle minacce»

Alessia Valentini, giornalista, Cybersecurity 360: «Strumenti e metodi per districarsi fra cybercrime, avversari digitali, tecniche e AI malevole negli attacchi»

Propaganda e disinformazione al Centro Alti Studi per la Difesa

Mi ha fatto particolarmente contento tenere una lezione al CASD, Centro Alti Studi per la Difesa, per il XXVIII corso ISSMI, sui temi della propaganda e disinformazione. Sicuramente perché ho trovato una platea attenta e curiosa, ma anche perché mi ha permesso di continuare una relazione con il mondo della Difesa a cui tengo molto.

Negli anni infatti ho scoperto in questo mondo un grande rispetto, e amore, per lo Sato, il rispetto delle regole e l’importanza attribuita. Diritto Internazionale. E poi i militari, proprio perché tali, tengono in altissima considerazione la Pace e il dialogo.

Così il 20 aprile abbiamo parlato di come le menzogne servono a giustificare le guerre, facendo esempi storici, l’antrace di Colin Powell e il presunto uranio iracheno, le incursioni degli hacker russi negli scambi diplomatici prima dell’invasione dell’Ucraina, ricordando anche l’opera di propagandisti come Bernays, Goebbels, e di Explosive Media, gli iraniani che hanno creato la saga dei Lego per irridere il presidente Trump.

Abbiamo finito col rischio rappresentato dalla produzione di contenuti artificiali da parte di IA generative e della loro invasione dei social.

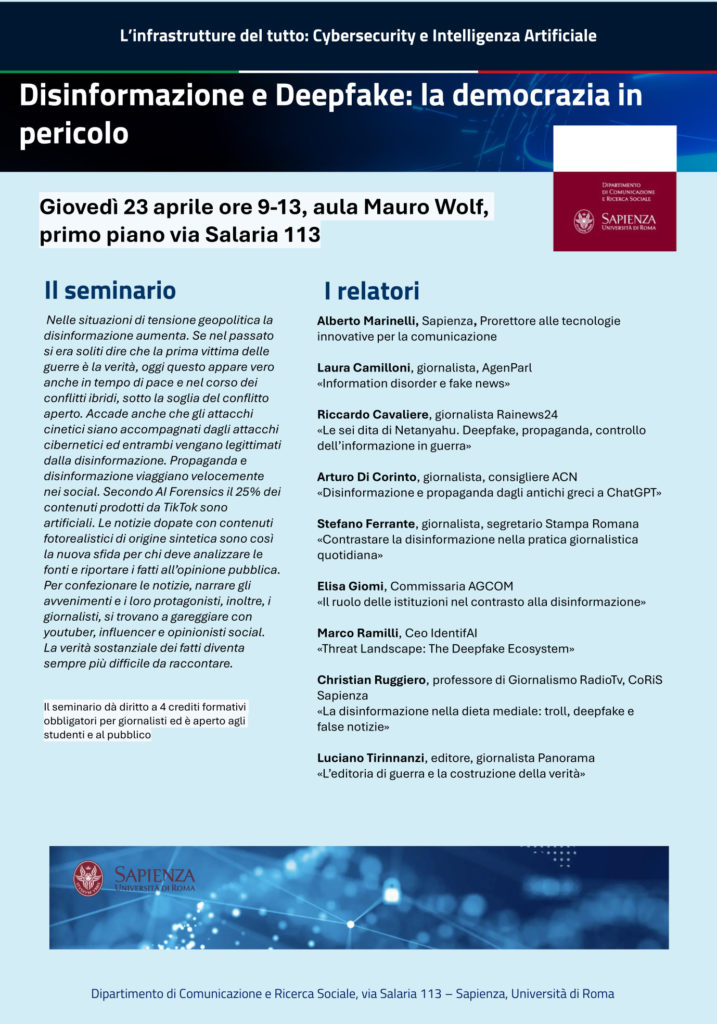

Disinformazione e Deepfake: la democrazia in pericolo

Giovedì 23 aprile ore 9-13, aula Mauro Wolf, primo piano via Salaria 113, Roma

Nelle situazioni di tensione geopolitica la disinformazione aumenta. Se nel passato si era soliti dire che la prima vittima delle guerre è la verità, oggi questo appare vero anche in tempo di pace e nel corso dei conflitti ibridi, sotto la soglia del conflitto aperto. Accade anche che gli attacchi cinetici siano accompagnati dagli attacchi cibernetici ed entrambi vengano legittimati dalla disinformazione. Propaganda e disinformazione viaggiano velocemente nei social. Secondo AI Forensics il 25% dei contenuti prodotti da TikTok sono artificiali. Le notizie dopate con contenuti fotorealistici di origine sintetica sono così la nuova sfida per chi deve analizzare le fonti e riportare i fatti all’opinione pubblica. Per confezionare le notizie, narrare gli avvenimenti e i loro protagonisti, inoltre, i giornalisti, si trovano a gareggiare con youtuber, influencer e opinionisti social.

La verità sostanziale dei fatti diventa sempre più difficile da raccontare.

Alberto Marinelli, Sapienza, Prorettore alle tecnologie innovative per la comunicazione

Laura Camilloni, giornalista, AgenParl

«Information disorder e fake news»

Riccardo Cavaliere, giornalista Rainews24

«Le sei dita di Netanyahu. Deepfake, propaganda, controllo dell’informazione in guerra»

Arturo Di Corinto, giornalista, consigliere ACN

«Disinformazione e propaganda dagli antichi greci a ChatGPT»

Stefano Ferrante, giornalista, segretario Stampa Romana

«Contrastare la disinformazione nella pratica giornalistica quotidiana»

Marco Ramilli, Ceo IdentifAI

«Threat Landscape: The Deepfake Ecosystem»

Christian Ruggiero, professore di Giornalismo RadioTv, CoRiS Sapienza

«La disinformazione nella dieta mediale: troll, deepfake e false notizie»

Luciano Tirinnanzi, editore, giornalista Panorama

«L’editoria di guerra e la costruzione della verità»

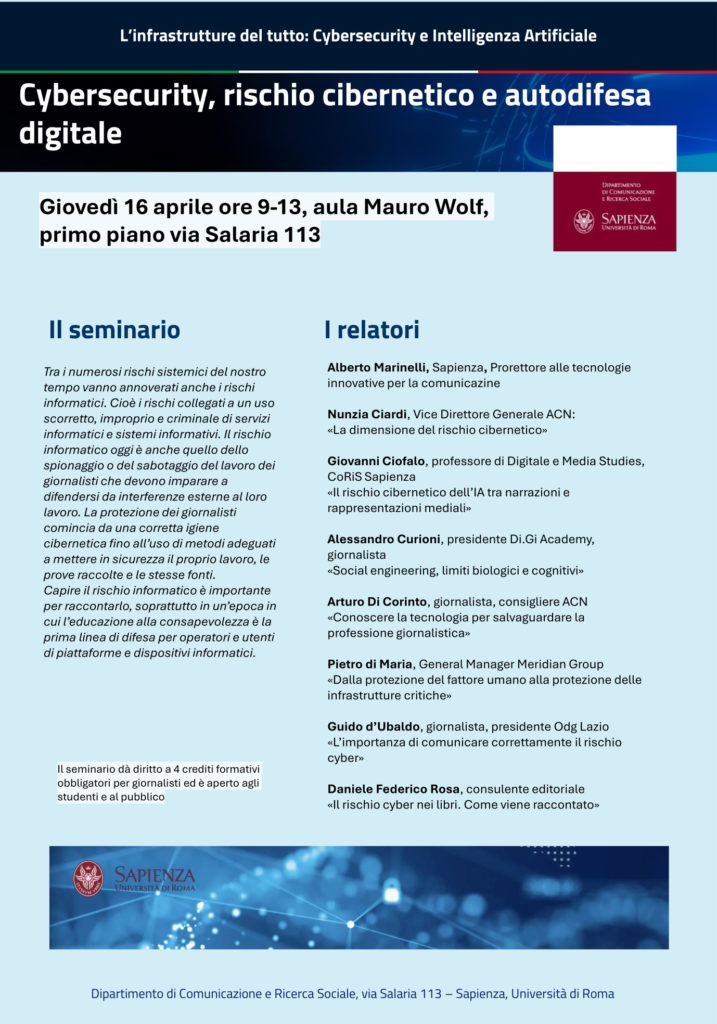

Cybersecurity, rischio cibernetico e autodifesa digitale

Tra i numerosi rischi sistemici del nostro tempo vanno annoverati anche i rischi informatici. Cioè i rischi collegati a un uso scorretto, improprio e criminale di servizi informatici e sistemi informativi. Il rischio informatico oggi è anche quello dello spionaggio o del sabotaggio del lavoro dei giornalisti che devono imparare a difendersi da interferenze esterne al loro lavoro. La protezione dei giornalisti comincia da una corretta igiene cibernetica fino all’uso di metodi adeguati a mettere in sicurezza il proprio lavoro, le prove raccolte e le stesse fonti.

Capire il rischio informatico è importante per raccontarlo, soprattutto in un’epoca in cui l’educazione alla consapevolezza è la prima linea di difesa per operatori e utenti di piattaforme e dispositivi informatici.

Alberto Marinelli, Sapienza, Prorettore alle tecnologie innovative per la comunicazine

Nunzia Ciardi, Vice Direttore Generale ACN

«La dimensione del rischio cibernetico»

Giovanni Ciofalo, professore di Digitale e Media Studies, CoRiS Sapienza

«Il rischio cibernetico dell’IA tra narrazioni e rappresentazioni mediali»

Alessandro Curioni, presidente Di.Gi Academy, giornalista

«Social engineering, limiti biologici e cognitivi»

Arturo Di Corinto, giornalista, consigliere ACN

«Conoscere la tecnologia per salvaguardare la professione giornalistica»

Pietro di Maria, General Manager Meridian Group

«Dalla protezione del fattore umano alla protezione delle infrastrutture critiche»

Guido d’Ubaldo, giornalista, presidente Odg Lazio

«L’importanza di comunicare correttamente il rischio cyber»

Daniele Federico Rosa, consulente editoriale

«Il rischio cyber nei libri. Come viene raccontato

INTELLIGENZA ARTIFICIALE, GIORNALISMO E DEMOCRAZIA

Giovedì 15 aprile 2026, ore 9.30

Fondazione Paolo Murialdi, via Nizza 35, Roma

Seminario in collaborazione con la Fondazione sul giornalismo italiano “Paolo Murialdi”

Intervengono

Domenico Affinito, “Dataroom” Corriere della Sera

Arturo Di Corinto, giornalista e consigliere Agenzia per la Cybersicurezza Nazionale

Paola Marsocci, prof.ssa di Diritto costituzionale, CoRiS Sapienza

Michele Mezza, giornalista e saggista, autore di “Guerre in codice” (Donzelli, 2025)

Vittorio Roidi, già Presidente della Fondazione sul giornalismo italiano “Paolo Murialdi”

Christian Ruggiero, Presidente Laurea Magistrale Media, comunicazione digitale e giornalismo, CoRiS Sapienza

Giancarlo Tartaglia, Segretario Generale Fondazione sul giornalismo italiano “Paolo Murialdi”

Sine cura. I perché della sicurezza

La Provincia di Pescara ospita il 10 aprile il convegno “Sine cura. I perché della sicurezza” che affronterà temi spinosi per il futuro del nostro Paese

Venerdì 10 aprile a partire dalle ore 17:30 presso la Sala “Figlia di Iorio” della Provincia di Pescara si terrà il convegno dal titolo “Sine cura. I perché della sicurezza” nel corso del quale saranno affrontate una serie di tematiche di spinosa attualità legate al concetto di sicurezza e come questo sia mutato, nel corso degli ultimi anni, attraverso cambiamenti epocali in ogni ambito, da quello informativo a quello tecnologico, militare e del controspionaggio.

Il convegno vuole sottolineare l’importanza della sicurezza, dal latino “se-curitas (sine cura)”, ossia senza preoccupazioni, per prevenire situazioni di crisi, oltre che per gestirle una volta che si sono verificate. Nel corso dell’appuntamento saranno toccate tematiche di grande attualità come la sicurezza nazionale, il ruolo del controspionaggio, il ciclo dell’intelligence e metodi di intelligence OSINT e HUMINT, il ruolo dell’intelligenza artificiale e dei modelli predittivi, ma anche cybersecurity e protezione dati, facendo riferimento anche all’ultima Relazione annuale sulla Politica dell’Informazione per la sicurezza 2026.

Ricco e qualificato il parterre dei relatori, che dopo i saluti istituzionali, vedrà gli interventi dell’On. Luciano D’Alfonso, Deputato e Presidente emerito della Regione Abruzzo; di Marco Mancini, già Responsabile del Controspionaggio Italiano; di Marco Santarelli, Analista investigativo su reti informative e sicurezza internazionale; di Arturo Di Corinto, Giornalista e Docente Universitario, attualmente Consigliere dell’Agenzia per la cybersicurezza nazionale; di Salvatore Santangelo, giornalista e saggista. Il convegno sarà moderato dalla Giornalista Paola Peluso. Il convegno è a ingresso gratuito e aperto a tutta la cittadinanza.

Fnsi, il 16 aprile sciopero per il contratto. E domani in piazza a Roma per l’equo compenso

Il 16 aprile le giornaliste e i giornalisti italiani tornano a scioperare per il rinnovo del contratto di lavoro Fnsi-Fieg, ormai fermo da 10 anni.

La Federazione nazionale della Stampa prosegue la mobilitazione per la dignità dell’informazione che passa attraverso il rinnovo del contratto di lavoro, il recupero salariale e la difesa dei diritti, che non sono privilegi ma il modo con cui i giornalisti italiani stanno sulla scena dell’informazione e possono resistere alle pressioni dei potentati di turno.

“Oggi gli azionisti di riferimento delle aziende editoriali – spiega Alessandra Costante, segretaria generale Fnsi – sono i giornalisti che sempre più spesso non vengono pagati per ciò che fanno: negli ultimi 10 anni l’inflazione ha eroso del 20% le retribuzioni. I neoassunti guadagnano già così poco che in alcune aree del Paese non si trovano più giornalisti da assumere, come hanno dimostrato alcuni recenti stati di crisi”.

In un Paese che si interroga sull’uso responsabile dell’Intelligenza artificiale, in due anni di trattativa gli editori Fieg hanno opposto un secco rifiuto alla sua regolamentazione contrattuale. Così come i loro rapporti con gli Over the Top, che utilizzano i contenuti editoriali prodotti dai giornalisti, sono nascosti da patti di riservatezza che consentono agli editori di sfuggire alla legge che prevede ricadute economiche sulle redazioni.

La mobilitazione della Fnsi riguarda anche i giornalisti lavoratori autonomi e Cococo ancora in attesa dell’equo compenso.

Impossibile non ricordare che anche su questo fronte le proposte degli editori sono state insufficienti e irricevibili: la Fieg ha ignorato completamente la sentenza con cui nel 2016 il Consiglio di Stato aveva annullato la delibera del Die sull’equo compenso.

La dignità dell’informazione riguarda tutti i giornalisti, dipendenti, autonomi e parasubordinati e incide pesantemente sulla qualità dell’informazione che arriva ai lettori.

L’INFRASTRUTTURA DEL TUTTO: Ciclo di seminari su Cybersecurity e intelligenza artificiale alla Sapienza, Università di Roma.

La cybersecurity non è solo un affare da specialisti, come dimostra l’allarme che destano nei cittadini le ripetute violazioni della sicurezza informatica di banche, aziende e istituzioni di cui la stampa rende conto ormai con una certa frequenza.

Un’informazione che voglia affrontare questi temi deve però rifuggere tanto il linguaggio da iniziati (specie in un paese come l’Italia dove la cultura informatica di base è limitata), quanto la semplificazione, i toni allarmistici e un linguaggio occasionalmente scorretto, che sconta la difficoltà oggettiva di spiegare la natura, la vastità e la portata del fenomeno. Queste circostanze impediscono al giornalismo di esercitare quella doppia funzione di watchdog della democrazia e di manutenzione civica rispetto ai valori fondanti la società.

Eppure, non c’è mai stato così tanto bisogno di una buona informazione sui temi della cybersecurity. Ce n’è bisogno per educare le persone, fondare un linguaggio comune, costruire una cultura della sicurezza informatica che parta dalla divulgazione dei suoi temi più rilevanti: la democrazia, la privacy, la libertà, la sicurezza, la salute.

Per questo, il Dipartimento CoRiS propone un ciclo di seminari, diretto in primo luogo a giornaliste e giornalisti, ma aperto a studentesse e studenti, per contribuire a un “giornalismo di servizio” che vada oltre le esigenze dell’informazione quotidiana e di attualità che pure ne costituiscono la ragion d’essere.

Gli incontri si terranno ogni giovedì, tra il 16 aprile e il 7 maggio, dalle ore 9.00 alle ore 13.00 presso l’aula Mauro Wolf, al primo piano di via Salaria 113.

Ogni seminario è accreditato presso l’Ordine dei Giornalisti per il conseguimento di 4 crediti formativi obbligatori;

- le iscrizioni per il seminario “Cybersecurity: rischio informatico e autodifesa digitale per i giornalisti” si aprono su www.formazionegiornalisti.it il 2 aprile;

- le iscrizioni per il seminario “Disinformazione e Deepfake: la democrazia in pericolo” si aprono su www.formazionegiornalisti.it il 9 aprile;

- le iscrizioni per il seminario “Threat actors, APT, cybergangs: l’economia del cybercrime” si aprono su www.formazionegiornalisti.it il 16 aprile;

- le iscrizioni per il seminario “Hackerare l’intelligenza artificiale: rischi e rimedi” si aprono su www.formazionegiornalisti.it il 23 aprile.

Politiche della menzogna

Le bugie sono una costante nella storia della politica. Usate per organizzare il consenso, riaffermare il senso di identità di gruppi e partiti politici, sono spesso l’anticamera della guerra. Sun Tzu diceva che «Ogni guerra è un inganno». Lo abbiamo visto in tempi recenti, con l’invasione dell’Iraq nel 1991 e con la Guerra al terrore del 2003. In entrambi i casi il commander in chief delle operazioni ha mentito sui motivi del conflitto.

John J. Mearsheimer nel suo libro Politiche della menzogna. L’uso delle bugie nella politica internazionale, argomenta come possa accadere che un bugiardo politico venga creduto, ma cala la sua riflessione nel contesto socio-economico in cui la menzogna viene creduta.

Tra i molti esempi possibili l’autore ci ricorda come ell’agosto del 1964 il presidente Johnson annunciò agli americani che due navi militari statunitensi erano state attaccate nel Golfo del Tonchino da unità nordvietnamite. L’aggressione, disse, non lasciava alternative: bisognava entrare in guerra. Anni dopo si sarebbe scoperto che uno di quegli attacchi non erano mai avvenuti. Ma intanto il Congresso aveva già dato il via libera a un conflitto destinato a durare un decennio e a costare milioni di vite. Una bugia, raccontata con voce calma e patriottica, aveva cambiato il corso della storia.

In Politiche della menzogna, John J. Mearsheimer dunque smonta un’illusione: nella politica internazionale la verità non è un principio, ma una scelta. E spesso non conviene. Le bugie servono a costruire consenso, a giustificare decisioni impopolari, a trasformare la paura in sostegno. Non solo contro i nemici, ma soprattutto verso l’interno: cittadini, opinione pubblica, elettori. È qui che il libro diventa attuale. Nell’era delle crisi permanenti, della comunicazione istantanea e della propaganda diffusa, il confine tra verità e narrazione è sempre più sottile. E la menzogna – oggi come ieri – resta uno degli strumenti più efficaci del potere. Capirla non è cinismo. È lucidità.

Politiche della menzogna. L’uso delle bugie nella politica internazionale., John J, Mersheimer, Luiss University Press.

Sovranità tecnologica e autonomia strategica

Arturo Di Corinto al Festival di Geopolitica, Demarcazioni

Mi ha fatto veramente molto piacere partecipare a Demarcazioni, il primo Festival di Geopolitica appena concluso ad Ascoli Piceno.

Venerdì 20 aprile 2026, nella mia sessione, “I corridoi del potere”, a cui hanno partecipato anche il Ministro Francesco Lollobrigida e il presidente delle marche, Francesco Acquaroli, abbiamo parlato di Sovranità digitale e tecnologica insieme a Giulia Pastorella, Franco Spicciariello e altri relatori moderati dalla collega di Porta a Porta Paola Ferazzoli.

Dal canto mio ho ribadito come oggi la sovranità digitale si declini come autonomia strategica, cioé di come essa comporti l’istituzione e il mantenimento attivo di collaborazioni internazionali dinamiche e mirate, per affrontare proattivamente le minacce alla sovranità stessa (copyright Roberto Baldoni) e che la sovranità non si esercita solo nel controllo sui dati generati dai cittadini dalle imprese e dalla PA contando sull’uso di tecnologie sicure e affidabili.

Sovranità e autonomia si garantiscono anche infatti attraverso il controllo politico e normativo. Perciò non c’è sovranità senza Europa.

Certo, per sfuggire al paradosso della sovranità senza tecnologie, l’Europa deve fare fare di più e sviluppare meglio la sua capacità di innovare e produrre tecnologie utili e affidabili.

L’Italia ci sta provando, attraverso Agenzia per la Cybersicurezza Nazionale e in collaborazione con molti soggetti come l’European Cybersecurity Competence Centre (ECCC).

Perciò grazie agli organizzatori per questo bell’incontro.

Daua, una spy story

Daua, una spy story contemporanea. È il nuovo libro di Sebastiano Caputo il cui protagonista, Giovanni Scorretti, è un agente dei servizi segreti italiani abituato a muoversi nell’ombra del potere. Quando il suo amico Alessandro viene rapito in Iraq, nel pieno di una crisi geopolitica che attraversa tutto il Medio Oriente, gli viene affidata una missione complicata e difficile: riportarlo a casa. Inizia così un viaggio tra i palazzi vaticani, night club romani e salotti aristocratici, fino ai confini del mondo. Il protagonista resta impigliato in una ragnatela invisibile fatta di diplomazie parallele, criminalità organizzata, monaci ribelli, milizie armate, amori romantici. Ma dietro l’operazione che deve portare a termine si nasconde qualcosa di più profondo: Daua, il grande gioco che muove gli uomini, le idee, e il loro destino. Un romanzo tra intelligence, fede e guerre, dove il vero campo di battaglia è la natura umana.

Pubblicato da Paesi Edizioni, casa editrice diretta dal giornalista di Panorama Luciano Tirinnanzi, è un peculiare romanzo che trasforma la geopolitica in fiction, per raccontare come le dinamiche del potere siano sempre legate alle passioni umane, laddove queste dipendono dalla struttura materiale della realtà che ci costruiamo intorno. Nelle intenzioni dell’autore, giornalista, il libro è uno strumento per ravvivare il filone giallo della narrativa di genere.

Daua, una spy story, è stato presentato in anteprima al Festival di Geopolitica di Ascoli Piceno con il giornalista Alberto Negri, reporter di guerra ed esperto di Medio Oriente.

«Daua, una spy story contemporanea», Sebastiano Caputo, 2026, Pesi Edizioni, Roma.

SCIOPERO GIORNALISTI

Comunicato sindacale FNSI

Dignità. È questa la parola d’ordine che spinge le giornaliste e i giornalisti italiani ad altri due giorni di sciopero: il 27 marzo e il 16 aprile. Sì, vogliamo che all’informazione sia riconosciuta la necessaria dignità e garantirle soprattutto un futuro anch’esso dignitoso. Oggi questo non è scontato, anzi.

Il nostro contratto di lavoro è scaduto da 10 anni, i nostri stipendi sono stati erosi dall’inflazione e hanno perso il 20% del potere di acquisto. Siamo l’unica categoria ad attendere da così tanto tempo il rinnovo. C’è una evidente questione economica e c’è un altrettanto evidente tema di autorevolezza e indipendenza della stampa.

Quello che gli editori vogliono smontare pezzo a pezzo è lo stesso contratto che il Presidente della Repubblica, Sergio Mattarella, ha definito «prima garanzia della libertà dei giornalisti italiani». È questa la saldatura tra le nostre fondamentali rivendicazioni economiche e la libertà di informazione che i cittadini, i lettori, i telespettatori, gli utenti del web, devono pretendere per poter essere a loro volta liberi.

Gli editori intascano risorse milionarie dal governo (da questo, come da quelli precedenti), ma investono poco nelle loro aziende e per potenziare l’informazione professionale. Al contrario, mandano in prepensionamento i dipendenti di 62 anni, pagano incentivi per altri tipi di esodo, svuotano le redazioni e ricorrono ai collaboratori e alle partite Iva pagati una miseria.

Rifiutano regole basilari per l’uso dell’Intelligenza Artificiale, evidentemente pronti a sostituire i giornalisti, vero core business dell’informazione.

Fanno finta di ignorare la legge che impone loro di pagare i giornalisti per contenuti editoriali ceduti dalle aziende ai cosiddetti Over the top (Ott), ovvero le grandi imprese che forniscono contenuti e servizi in Rete.

Vorrebbero i giornalisti del futuro pagati ancora meno di oggi e la strada spianata nello sfruttamento del lavoro autonomo, tanto che al tavolo dell’equo compenso, davanti al governo, hanno formulato una proposta ancora più bassa di quella bocciata nel 2016 dal Consiglio di Stato.

Per tutti questi motivi torniamo a scioperare. Lo facciamo per noi. Per la nostra dignità. Per il nostro futuro. Lo facciamo per voi e per la nostra e vostra libertà di cittadini. Chiediamoci quanto sia libero un giornalista costretto alla catena di montaggio dell’informazione; quanto possa tenere la schiena dritta un collaboratore pagato a cottimo; quanto sarà sereno un redattore che non potrà più contare sulle indispensabili tutele contrattuali. Chiedetevi se vorreste ancora informarvi sulle pagine di quei giornali, ascoltando quei tg, scorrendo i social e le pagine online di quelle testate.

Stampa Romana: ora garanzie concrete per i colleghi di Gedi

La vendita di Repubblica e delle altre testate ancora del gruppo Gedi è stata annunciata, non a caso, mentre l’attenzione mediatica è tutta sull’esito del referendum sulla giustizia: basta questa circostanza a connotare l’operazione conclusa dopo nove mesi di trattativa tra la Exor di John Elkann e l’acquirente, Antenna Group del greco Kyriakou.

Una cessione poco chiara, senza le garanzie chieste dai colleghi di Repubblica, di Radio Capital, Radio Deejay, m2o, Huffpost Italia, National Geographic Italia, Limes.

Stampa Romana è e sarà al fianco dei giornalisti di Gedi in ogni sede perchè siano garantiti l’occupazione, le retribuzioni, l’autonomia e l’identità delle testate, patrimonio ideale e professionale, ma anche concretissimo valore aziendale, che la sconcertante ultima gestione ha già messo in pericolo.

La Segreteria dell’ASR

PRESENTAZIONE MANUALETTO AUTODIFESA PER GIORNALISTI ALLA FONDAZIONE BASSO DI ROMA

Diciamo che il manualetto che abbiamo presentato ci riguarda tutti, anche se è stato intitolato alla protezione dei giornalisti e degli attivisti.

Essere consapevoli dei rischi che si corrono quando si usa un telefono, un tablet o un computer, è la prima linea di difesa di fronte all’uso illecito dei nostri dati, delle informazioni che acquisiamo e delle relazioni che intratteniamo. La conoscenza del soggetto sotto osservazione rappresenta un vantaggio per chi chi lo sorveglia.

E guardate che la sorveglianza dei dati è la sorveglianza dei comportamenti più privati in un mondo datificato e iperconnesso.

Questa sorveglianza che si traduce in una conoscenza dettagliata del soggetto sorvegliato serve a modularne i comportamenti, in maniera diretta o indiretta, serve a modellarne lo stile di vita e i comportamenti sociali e di consumo. Il soggetto sotto osservazione non è mai libero.

Perciò non essere sorvegliati è la frontiera della libertà.

Nel caso dei giornalisti è particolarmente importante. In una fase di forti tensioni sociali e di frizioni geopolitiche i giornalisti restano un baluardo di civiltà, protagonisti della manutenzione dei valori liberali di una società aperta che fa della trasparenza dei comportamenti pubblici un elemento di bilanciamento dei poteri a cui siamo soggetti, siano essi di tipo politico, giudiziario o economico.

Quello che qui va garantita è quindi la privacy dei giornalisti, precondizione perché facciano il loro lavoro in maniera il più possibile serena e indipendente, per esercitare un’importante funzione sociale.

Immagino che molti di noi siano critici coi giornalisti, come possiamo esserlo verso medici che ci hanno curato male o verso giudici che hanno sbagliato. Ma immaginatevi un mondo senza di loro. Sarebbe come un mondo senza programmatori perché non hanno patchato un bug o introdotto una backdoor nei sistemi informatici che usiamo ogni giorno.

Per cui anche se ci sono molti giornalisti che fatichiamo a riconoscere e a rispettare come tali, il problema non sono loro, ma la tutela del giornalismo in quanto funzione sociale.

I giornalisti vanno protetti.

Avete sentito del giornalista israeliano minacciato perché coi suoi articoli aveva influenzato il corso di alcune scommesse su Polymarket; forse sapete anche degli insulti e delle minacce a Daniela Ranieri del Fatto per aver espresso delle opinioni fuori dalle righe sui social, o dei giornalisti sorvegliati con spyware avanzatissimi di cui non sappiamo ancora i responsabili.

Ecco l’autodifesa digitale riguarda loro, sicuramente, e riguarda tutti noi che grazie al giornalismo sappiamo cosa succede nei teatri di guerra o nelle segrete stanze del potere.

Rinnovo contratto Fieg, Costante: “27 marzo e 16 aprile sciopero per futuro dell’informazione”

Rinnovo contratto Fieg, Costante: “27 marzo e 16 aprile sciopero per futuro dell’informazione”

“Il 27 marzo e il 16 aprile la Federazione nazionale della Stampa ha proclamato altre due giornate di sciopero perché il contratto di lavoro dei giornalisti è scaduto da 10 anni e le proposte presentate dagli editori della Fieg al tavolo del rinnovo sono irricevibili, sia dal punto di vista economico, sia per il futuro del sistema informazione”. Lo ha detto Alessandra Costante, segretaria generale della Fnsi, partecipando questa mattina alla trasmissione Omnibus, su La7, condotta da Alessandra Sardoni.

“Parlare di rinnovo del contratto – ha aggiunto Costante – senza parlare di come normare l’impiego dell’intelligenza artificiale nelle redazioni significa fare un danno a tutta l’informazione. Proporre di ridurre i compensi (li vorrebbero ridurre del 20%) e i diritti dei giornalisti di oggi e di domani significa che non si crede nel futuro dell’informazione”.

La segretaria generale della Fnsi ha anche ribadito la forte preoccupazione per le cessioni in corso delle testate del gruppo Gedi, La Stampa e Repubblica, ricordando poi l’ingresso di Leonardo Maria Del Vecchio alla guida dei quotidiani di Editoriale Nazionale e auspicando che “l’arrivo di un editore giovane possa spingere le aziende a ripensare l’informazione in maniera moderna, ma garantendo – ha concluso – la dignità dei giornalisti e del giornalismo”.

APPUNTAMENTI CYBER IN ITALIA 2026

- Security Summit Milano

Milano 17-19 Marzo 2026

https://securitysummit.it/ - Innovation Cybersecurity Summit

14 – 15 aprile 2026

https://www.cybersecitalysummit.it/ - Cyber Crime Conference,

6-7 maggio, Roma

https://www.ictsecuritymagazine.com/notizie/cyber-crime-conference-2/ - Richmond Cyber Resilience Forum

10 – 12 maggio, Rimini

https://www.richmonditalia.it/eventi/cyber-resilience-forum/ - Red Hot Cyber Conference

18 – 19 maggio, Roma

https://www.redhotcyber.com/red-hot-cyber-conference/rhc-conference-2026/ - ItaliaSec Cyber Summit

26– 27 maggio 2026, Milano

https://italy.cyberseries.io/ - Cyber Security Summit

xxxx, Roma

https://www.cybersecurity360summit.it/ - Cyber-expo

9 -11 giugno, Piacenza

https://cybsec-expo.it/ - HackInBo

20 giugno 2026, Bologna

https://www.hackinbo.it/ - EXPO & CYBER SECURITY FORUM

Pescara

https://www.exposecurity.it/ - Moca 2026

https://moca.camp/ - End Summer Camp

1 – 6 settembre, san Donà di Piave

https://endsummer.camp/ - RomHack

2 – 4 ottobre, Roma

https://romhack.io/ - NoHat

10 ottobre 2026, Bergamo,

https://www.nohat.it/ - Cybertech Europe 2026

13 – 14 ottobre, Roma

https://italy.cybertechconference.com/ - Cyber Act Forum

23 ottobre 2026, Viterbo

https://www.cyberactforum.it/

Manualetto di sicurezza digitale per giornalisti e attivisti

“Manualetto di sicurezza digitale per giornalisti e attivisti”

scritto e pubblicato da Guerre di Rete

lo presenta

Sonia Montegiove

ne discutono

Stefano Chiccarelli, Arturo Di Corinto, Fabio Pietrosanti

coordina

Giulio De Petra

A questo indirizzo si può trovare la descrizione dell’incontro:

‘incontro si svolgerà a Roma, mercoledì 18 marzo, in via della Dogana Vecchia 5, a partire dalle 17,30.

Sarà possibile partecipare anche a distanza, collegandosi tramite il link

https://us02web.zoom.us/j/86313951005?

Il nostro rapporto con le tecnologie è inevitabilmente contraddittorio. Mai come ora siamo circondati da strumenti abilitanti, che ci consentono di allargare le nostre capacità, ridurre sforzi e tempi di vecchie attività, dotarci di una somma di poteri da cui ormai siamo dipendenti. Eppure questi stessi strumenti, in maniera spesso invisibile e inattesa, possono aprire dei varchi sulle nostre vite, il nostro lavoro, le nostre relazioni. E quando succede, proprio la loro potenza, insieme alla capacità di archiviazione, l’ubiquità, la granularità con cui estraggono informazioni che prima non sarebbero mai state raccolte, diventano un’arma a doppio taglio. Questo vale per tutti, ma soprattutto per giornalisti e attivisti, che fanno dello scambio di informazioni (anche delicate, riservate, sensibili) una delle loro ragion d’essere. Il problema è che la macchina, intesa come l’assemblaggio caotico e strabordante di dispositivi, account, servizi digitali che ognuno di noi gestisce alla bell’e meglio mentre è intento a vivere e a lavorare, funziona splendidamente (o dà l’idea di funzionare in tal modo) senza disfunzioni, senza avvertimenti, senza preavvisi, fino al giorno in cui non funziona più. Fino al giorno in cui si riceve una strana notifica di Apple o Meta di essere stati oggetto di un attacco statale; fino a quando ritroviamo i nostri dati più privati online; o non riusciamo a entrare nel nostro account Instagram, che ha iniziato nel frattempo a delirare; o veniamo informati che qualcuno è entrato nella nostra casella di posta; o veniamo respinti alla frontiera senza nemmeno sapere perché; o la nostra fonte passa dei guai, e ci resta il sospetto che sia a causa delle comunicazioni avute con noi.

È con questa consapevolezza che Guerre di Rete ha deciso di scrivere e pubblicare un “Manualetto di sicurezza digitale per giornalisti e attivisti”

Il Manualetto segue un percorso che va dal facile al difficile, da quello che va messo subito in sicurezza, e con poca fatica, a quello che richiede più lavoro. Si inizia inquadrando alcuni aspetti generali – i diversi piani della sicurezza, l’analisi delle minacce – e poi si va nel pratico. Siamo partiti dalla mail perché sappiamo che è ancora l’hub centrale delle nostre vite, e quindi un fortino da difendere. Passiamo poi ai social media che, nel bene e nel male, restano un luogo fondamentale per giornalisti e attivisti, sottovalutato dal punto di vista della sicurezza. Eppure una revisione attenta delle impostazioni di visibilità e di privacy dei nostri account potrebbe far emergere informazioni che non siamo consapevoli di “pubblicizzare”. Poi parliamo di come si comunica con una fonte, o con qualcuno che necessiti di non essere esposto: il problema del primo contatto, quali app (e perché) possono essere utili, quali sistemi adottare per ricevere soffiate. Sistemate la mail, i social, e le comunicazioni, è tempo di pensare ai dispositivi. Sono cifrati? Abbiamo backup? Come li gestiamo? È il caso di compartimentare? Successivamente, ci addentriamo nell’aspetto della cybersicurezza più noto e forse temuto: phishing, malware, spyware.

Senza fare miracoli un lettore consapevole di questo Manualetto può però alzare di molto l’asticella della sua protezione.

Manualetto di sicurezza digitale per giornalisti e attivisti

Quando c’è una guerra, la prima vittima è la verità.

Come scriveva Lao Tzu nel V secolo avanti Cristo, l’inganno in una guerra può determinare un vantaggio strategico e, forse, vincere senza combattere. Indurre in errore un avversario, sottrargli dati e informazioni, manipolare le sue percezioni per fargli fare scelte sbagliate è alla base di ogni conflitto, variamente declinato.

Ma è solo di recente che la produzione industriale di bufale è diventata tanto pericolosa da colpire prima i civili e solo dopo i militari. Ed è solo da quando esiste il web che i servizi segreti hanno incominciato a unire la disinformazione tradizionale con l’hack and leak, la sottrazione di informazioni e la loro divulgazione controllata attraverso i siti web e poi i mezzi a stampa.

Nel 2014 i servizi segreti russi si sono infilati nella posta elettronica di alcuni diplomatici occidentali per depositarvi all’interno finte prove di una cospirazione angloamericana per fare cadere il governo ucraino di Petro Poroshenko.

Come ci si difende dalla disinformazione? E, viceversa, come si proteggono le fonti, si verificano i fatti e si tutela chi li racconta? In un’epoca di inganni, i giornalisti che per mestiere raccontano i conflitti grandi e piccoli sono bersaglio di spioni e sabotatori, cricche di potere e investigatori digitali.

Il Manualetto di sicurezza digitale per giornalisti e attivisti parla di questo, di come imparare a proteggersi senza aspettare che lo faccia qualcun altro, di come avere una buona manutenzione dei propri dispositivi digitali fino all’impiego oculato della posta elettronica e agli strumenti di crittografia contro le intrusioni indesiderate.

Realizzato da un gruppo di giornalisti riuniti intorno al progetto di Guerre di Rete capitanato da Carola Frediani, il manualetto, in versione .pdf, e-book ed e-reader, è di agile e semplice lettura, ricco di argomenti, gratuito, e senza la pretesa di essere esaustivo. Un primo passo per lavorare in serenità, nel rispetto delle regole deontologiche.

Quanto alla qualità del giornalismo, beh, quella non può essere garantita dai manuali, dipende dall’onestà intellettuale di chi lo fa e dalla libertà che ti è concessa dai limiti e dai vincoli di una professione sempre più necessaria.

Big Tech Wants Direct Access to Our Brains

By Linda KinstlerPublished Nov. 14, 2025Updated Nov. 18, 2025

DIGITAL REPATRIATON

il ruolo delle tecnologie cyber europee tra strategia e geopolitica

Con l’evoluzione del quadro normativo europeo in ambito cyber e data protection, il tema della Digital Repatriation è destinato a diventare sempre più centrale nel 2026.

Per Digital Repatriation si intende il processo attraverso il quale dati, infrastrutture digitali e servizi critici vengono riportati sotto il controllo diretto di entità europee, garantendo maggiore sovranità, conformità normativa e riduzione dei rischi legati a dipendenze extra-UE.

Le nuove regolamentazioni europee – tra cui NIS2, DORA, Cyber Resilience Act e le normative sulla supply chain – spingono le organizzazioni a sapere:

- dove risiedono i dati

- chi li gestisce

- quali terze parti sono coinvolte

- e come rispondere in modo efficace a incidenti e attacchi cyber

In questo scenario, la Digital Repatriation non è solo una scelta tecnologica, ma una decisione strategica, legale e di business.

L’evento

Un incontro esclusivo organizzato da ESET & Cyberating, pensato per approfondire il tema della Digital Repatriation da tre prospettive complementari: legale, di gestione del rischio e tecnologica.

Dove: Hotel Gallia – Piazza Duca d’Aosta, 9 – Milan

Quando: 10 marzo

A che ora: 9:30 – 15:00

Agenda & Speaker

9:30 – 10:00 | Welcome coffee

Accoglienza e networking iniziale

10:00 – 10:25 | Benvenuto e apertura dei lavori

Fabio Buccigrossi – Country Manager ESET Italia e Stefano Fratepietro – CEO Cyberating

10:25 – 11:10 | L’illusione della neutralità tecnologica:

digital repatriation e potere geopolitico

Stefano Mele – Avvocato

L’intervento analizza la digital repatriation non come una mera scelta tecnica o di compliance, ma come una decisione geopolitica che incide su sovranità, sicurezza nazionale, autonomia strategica e posizionamento internazionale di Stati e imprese.

Rimpatriare dati, infrastrutture o capacità tecnologiche significa ridefinire dipendenze, alleanze e margini di manovra, soprattutto nel campo della cybersecurity, dove il controllo delle tecnologie coincide sempre più con il controllo del rischio.

11:10 – 11:55 | Controllo della Supply Chain:

Automazione, Sovranità Digitale e Third-Party Risk Management in Europa

Stefano Fratepietro – CEO Cyberating

Approfondimento sulla gestione dei fornitori e delle terze parti:

ruolo delle piattaforme di Third-Party Risk Management

valutazione e monitoraggio dei rischi lungo la supply chain

importanza della visibilità sui fornitori in un contesto normativo stringente11:55 – 12:40 | Il punto di vista tecnologico: l’approccio ESET

Samuele Zaniboni – Sales Engineering Manager ESET Italia

Focus operativo su Digital Repatriation:

utilizzo della Threat Intelligence per anticipare rischi e minacce

ruolo dei servizi MDR di ESET nel supportare controllo, sovranità e resilienza

integrazione di sicurezza, compliance e risposta agli incidenti 12:40 – 14:00 | Light lunch & networking

Un momento informale per confrontarsi con i relatori e il team ESET & Cyberating.

Moderatore evento: Arturo Di Corinto

Qualcosa è andato storto. Come i social network e l’intelligenza artificiale ci hanno rubato il futuro

«Qualcosa è andato storto. Come i social network e l’intelligenza artificiale ci hanno rubato il futuro», è un potente atto d’accusa nei confronti della tecnologia che ci rende dipendenti da smartphone, tablet e computer. Pubblicato da Solferino pochi mesi fa, è già un caso editoriale. Alla settima ristampa ha venduto circa 20.000 copie. Un successo, per un paese dove un italiano su due legge meno di un libro all’anno.

E il motivo di questo successo è che il libro spiega, in parole chiare e comprensibili, senza peli sulla lingua, che cosa le aziende come Meta/Facebook e TikTok, sono state e sono pronte a fare pur di catturarci davanti allo schermo, per vendere il nostro tempo di attenzione agli inserzionisti e così facendo terremotando psiche, sentimenti e percezioni degli utenti, soprattutto di quelli più giovani.

Già, perché, Riccardo Luna, è lui l’autore del libro, ripercorrendo le origini della Rete, che lui stesso da direttore di Wired candidò a premio nobel per la pace, racconta come questa si sia ormai popolata di app che recintano i nostri interessi e argomenta come la Rete, da utopia democratica dei primi anni 2000 sia stata colonizzata dall’affarismo di Big Tech che non ritiene di dover rispondere a nessuno del proprio operato. Aziende guidate da imprenditori tech che anziché dedicare le loro enormi ricchezze a sfamare il mondo, a contrastare gli effetti perversi del cambiamento climatico e a favorire pace e democrazia, lucrano su sistemi che creano rabbia e violenza, i social network a cui hanno messo il turbo degli algoritmi capaci di innescare i circuiti del piacere che scattano quando vediamo il like sotto il nostro post e ci rendono frustrati quando non li vediamo. Meccanismi che sfruttano anche la solitudine, l’incertezza sessuale e le delusioni dei più giovani per renderli sempre meno sicuri di se stessi e sempre più dipendenti dal feed del social preferito.

Temi già sollevati da altri prima di lui, certamente, come Nicholas Carr, Jaron Lanier, l’italiano Jacopo Franchi. Autori che hanno raccontato gli effetti dannosi dello scrolling infinito, quel modo di usare i social senza smettere mai e che, lungi dall’essere una cosa naturale innescata dalla curiosità, è un comportamento ingegnerizzato per le piattaforme da tecnologi e psicologi sociali in modo da trattenere chiunque, sia esso bambino o un adulto, appiccicati allo smartphone grazie all’algoritmo di selezione dei contenuti. A proposito, tu che leggi lo sapevi che basta un centinaio di video visti per riorganizzare l’algoritmo?

«Qualcosa è andato storto. Come i social network e l’intelligenza artificiale ci hanno rubato il futuro», Riccardo Luna, Solferino, 2025.

L’estasi dell’ignoranza. La tradizione occidentale della non conoscenza

Perché un lettore crede a racconti palesemente falsi? Vuole evitare notizie scomode? Come fanno i fedeli religiosi a credere nella scienza e contemporaneamente affidarsi al mito? Si tratta di scelte razionali, strategie collettive oppure difesa privata e personale di un nucleo emotivo che altrimenti finirebbe in pezzi? Sono queste le domande che affiorano, con risposta annessa, nel libro del politologo Mark Lilla che per Luiss University Press ha pubblicato «L’estasi dell’ignoranza. La tradizione occidentale della non conoscenza».

A dispetto della moderna logica mediatica che obbliga tutti alla trasparenza, alla conoscenza, alla condivisione di informazioni e intimità sui social, Mark Lilla elabora una ricostruzione storica e filosofica del volto contrario di questa modernità, cioè dell’ignoranza intesa come volontà di non sapere. Strategia adattativa piuttosto che euristica vitale, l’ignoranza descritta da Lilla viene dissezionata nei miti antichi, come quello di Edipo, che non voleva sapere di essere giaciuto con la madre; passa per le Confessioni di Sant’Agostino che dubita della sua fede; arriva da Nietzsche il pazzo fino a Freud e alla sua teoria della rimozione, per ricostruire i tabù della verità, la delusione della curiosità quando si osa strappare il velo di Iside, fino alle cedevoli illusioni di innocenza personale, colte nelle loro forme quotidiane e talvolta penose.

La fuga dalla realtà è la chiave di questo viaggio intellettuale nella volontà di ignoranza. Certo, sull’ignoranza e sull’errore molto è stato detto, da Gianrico Carofiglio in Elogio dell’ignoranza e dell’errore, a Umberto Galimberti con Le contraddizioni della Verità e l’attitudine tutta binaria a pensare semplice senza troppo complicarsi la vita, come pure in L’età dell’ignoranza di Fabrizio Tonello, ma questo testo si misura sulla volontà di non conoscere quale strategia di sopravvivenza intima, nascosta e personale, per rendere la vita odierna più accettabile. Una scelta che è alla base di questioni tremendamente attuali, dagli effetti della disinformazione al cospirazionismo politico, dal pensiero magico alle semplificazioni scientifiche. In fondo, in fondo, il trionfo dell’ignorante è l’estasi del potere.

Le disavventure della verità

La verità è un concetto mobile e sfuggente, i cui confini cambiano in relazione alla temperie culturale e all’azione dei soggetti che hanno i mezzi per costruirla e farla accettare.

Già nel V secolo però, Platone metteva in guardia i cittadini di Atene che per instaurare la democrazia bisognava cacciare i retori e i sofisti, che ingannano il popolo con sillogismi, paralogismi, notizie false e inventate.

Ma la società della comunicazione, basata su persuasione e populismo, non è in grado di scacciare i nuovi retori che assumono le vesti di imbonitori e tribuni di un popolo costruito algoritmicamente.

Nel libro «Le disavventure della verità», il filosofo Umberto Galimberti affronta così il tema della verità in un’ottica comparata confrontando Marx, Nietsche e Freud nelle loro pubblicazioni meno note. Ovviamente con riferimento alla Repubblica di Platone e a quello sfortunato che informò i cavernicoli che erano oggetto di un’illusione (disinformazione, diremmo oggi). Lo sfortunato fu bastonato dai cavernicoli per la sua rivelazione.

[…] a differenza dei tempi trascorsi, oggi l’abbondanza delle informazioni, che è il tratto tipico del nostro tempo, ci rende responsabili di ciò che sappiamo e se, per quieto vivere, per noia, per distrazione, per disinteresse, per stanchezza o per assuefazione, non siamo sensibili al problema della verità, di fronte a quel che sappiamo diventiamo irrimediabilmente indifferenti, quando non addirittura immorali.

Oggi, infatti, dobbiamo chiederci che ne è della verità nella nostra epoca caratterizzata dall’incontenibile diffusione dei media, ai quali da ultimo si sono aggiunti i social con le loro vere e false notizie e prese di posizioni, per lo più acritiche, quando non puri sfoghi pulsionali o emotivi. Per affrontare questo tema bisogna liquidare quei luoghi comuni, per non dire idee arretrate che fanno da tacita guida a quasi tutte le riflessioni sui media, secondo le quali l’uomo può usare i mezzi di comunicazione come qualcosa di neutrale rispetto alla sua natura… […]

Al tempo della guerra ibrida, quella che mescola la falsa informazione alle azioni militari, il sabotaggio della verità ci riguarda tutti.

«Le disavventure della verità», Umberto Galimberti, Feltrinelli, 2025

Il momento straussiano

Palantir è il nuovo potere della sorveglianza globale. Anche i Servizi Segreti francesi hanno ammesso di usarne tecnologia e capacità di analisi. E lo fanno pure la Ferrari, Stellantis, il Policlinico Gemelli in Italia.

I software di Palantir sono in uso anche all’esercito israeliano. Il suo board nel 2024 ha tenuto una seduta del consiglio di amministrazione a Tel Aviv in segno di solidarietà dopo l’attacco terroristico del 7 ottobre 2023.

Ma che cos’è Palantir? Palantir è la nuova macchina del potere americano creata da Peter Thiel, il magnate che ha fondato l’azienda prendendone il nome dalla saga del Signore degli Anelli. Palantir è l’occhio che tutto vede e che nella saga consente ai cattivi di intimidire, trovare e punire, non i cattivi, ma i buoni della storia, cioè la famosa compagnia dell’Anello.

Nella prospettiva di Thiel e di Alex Karp, attuale Ceo di Palantir, però è tutto rovesciato. L’occhio che tutto vede, cioè i suoi software Gotham e Foundry, potenziati dal coordinamento di una terza piattaforma, Apollo, e dall’intelligenza artificiale IAP, sono gli strumenti della nuova sorveglianza che sovrintende alla macchina da guerra americana e degli eserciti che se lo possono permettere. Come quello di Israele.

Palantir è una macchina indifferente all’etica e alla morale occidentale e illuministica.

Dopo alcuni servizi giornalistici sappiamo che Palantir, vende dati per fare la guerra. E poi li usa per foraggiare il suo spin off, Anduril, azienda dedicata alla produzione di IA e droni da combattimento.

Ma è solo nel libro «Il momento straussiano» che capiamo perché Peter Thiel, tecnologo, gay, cattolico, conservatore, con Palantir si sia definitivamente sganciato dalla retorica di benessere, progresso e uguaglianza prodotta dall’immaginifica

industria della Silicon Valley negli ultimi 30 anni fino a farla ribaltare nelle sue convinzioni più profonde, un tempo basate sul «don’t be evil» (non fare il male).

Nel libro Thiel lo spiega. E quello che dice fa venire i brividi, affermando che l’Occidente deve farsi rispettare usando la violenza e la deterrenza quali elementi attivi di civilizzazione e di difesa della sua missione teleologica e salvifica del mondo.

Usando cioè i mezzi contrari alla cultura occidentale dei diritti che essa dovrebbero affermare e perseguire.

«Peter Thiel, Il momento straussiano. A cura di Andrea Venanzoni. Liberilibri 2025»

Sfiduciati

I social sono un pericolo per la democrazia. Sono numerosi i saggi che argomentano questo aspetto distruttivo della comunicazione paritaria online che si afferma nelle logiche algoritmiche di Facebook, Tik Tok, Truth, eccetera. I social media sono spesso fonte e canale di propaganda e disinformazione.

Purtroppo la maggior parte delle persone non sa distinguere tra notizie vere e notizie false e le notizie false sono più virali di quelle vere. E questo è il danno principale che fanno alla democrazia.

Giovanni Boccia Artieri lo sintetizza bene nel suo ultimo libro, “Sfiduciati. Democrazia e disordine comunicativo nella società aperta” appena pubblicato da Feltrinelli, provando a dare qualche rimedio.

“I social media favoriscono ciò che funziona: e ciò che funziona polarizza, semplifica, infiamma. La democrazia ha bisogno di ascolto, mediazione, argomentazione. E se il conflitto algoritmico si consuma in millisecondi, il dissenso democratico richiede tempo”, ma è necessario.

La riflessione del professore di sociologia, prorettore dell’Università degli Studi di Urbino, già autore di diversi saggi sul tema è ovviamente molto più ampia.

Nel libro sostiene infatti che l’agorà pubblica negli ultimi anni è stata inquinata soprattutto da tre fenomeni. Il primo è l’ingresso nell’era della post-verità. In questa fase della comunicazione infatti non è tanto importante la verità e neanche la validità la coerenza e l’utilità con cui si comunicano concetti semplici e complessi ma il modo in cui le persone vi reagiscono. Chi sa gestire quelle reazioni può farci credere a ciò che vero non è. Il secondo fenomeno è la piattaformizzazione di Internet. Secondo questa famosa teorizzazione di Van Dijck e Poell, le piattaforme che connettono gli individui tra di loro permettendogli di fruire e consumare servizi non offerti dagli Stati, creano strutture sociali disomogenee producendo valori

con un potenziale rischio etico. Il terzo fenomeno è la fringe democracy, cioè l’annullamento del confine tra cio che è legittimo e cio che non lo è, insieme al livellamento delle opinioni sempre più autoreferenziali.

Queste tre dinamiche creano la società esposta, un ambiente in cui la comunicazione e la sfera pubblica, attraversate dalla sfiducia, sono diventate vulnerabili.

La civiltà dei dati. Rivista

Civiltà dei dati è una bella rivista. Prosecuzione ideale della Civiltà delle macchine che dal 1953 al 1979 ha contribuito a modellare la cultura dell’innovazione nel nostro paese, aspira oggi come allora a intrecciare il dialogo tra scienza, tecnologica e sperimentazione letteraria e artistica con un focus specifico sull’ontologia del dato. Proprio quel dato che consente scelte e previsioni, il dato che ci anticipa e rappresenta nel mondo digitale e che è il carburante delle nuove macchine IA è il centro e al centro della rivista. Diretta da Jaime D’Alessandro, storica penna tecnologica dell’Espresso e di Repubblica, è un contenitore di alcune delle migliori firme del pensiero contemporaneo in lingua italiana, Floridi, Taddeo, Benanti, Aresu, e del giornalismo tech come Iacona, Aluffi, Sterling e altri. I primi quattro numeri della rivista, frutto di un progetto della Fondazione Leonardo, direttrice generale la giornalista Helga Cossu, sono stati dedicati a quattro grandi temi d’attualità: lo spazio, la mente, gli archivi, l’IA e i digital twins.

La rivista è molto curata, sia dal punto di vista grafico, con una chiara impronta visiva, sia per i contenuti.

Il primo numero è una parata delle stelle femminili protagoniste della ricerca spaziale; il secondo, è incentrato sugli effetti psicologici della tecnologia e dei social network; il terzo si fonda sul rapporto tra analogico e digitale per parlare di archivi. Particolarmente interessanti sono le riflessioni di Paolo Benanti in questo numero tre quando parla dell’importanza della memoria selettiva, cioè di quel processo che è umano ma non macchinico, di ritenere solo quello che serve, come accadeva con le biblioteche. Benanti fa anche un riferimento importante all’etica dell’IA quando ricorda che gli strumenti, tutti gli strumenti, non sono neutri, ma forme d’ordine e disposizioni di potere. Nella rivista numero 4 va letta l’intervista a Lucilla Sioli, direttrice dell’ufficio europeo per l’IA. Detto per inciso è quella graficamente più bella (recupera le copertine di Urania). Ma è sempre nel numero 3 che troviamo la chicca: una storia a fumetti dell’impareggiabile Milo Manara basato sulla storia della biblioteca meccanica di Jorge Luis Borges. Chissà se quell’utopia bella e terribile della macchina da scrivere universale, oggi rappresentata dall’IA generativa, potrà mai predirci il futuro dentro a un libro. Accetteremmo anche qualche errore di sintassi.

«Civiltà dei dati. 2025. Fondazione Leonardo. Direttore Jaime D’Alessandro». Nella foto i primi quattro numeri.

Hard Power

Il libro di Roberto Arditti è un libro interessante con una tesi univoca: il potere non si contratta, si prende e si difende con le armi. Anzi, di più, la Guerra, che si fa con le armi, è per il giornalista il vero motore della Storia, quella con la esse maiuscola. Hard Power. Perchè la Guerra cambia la storia è infatti il titolo del libro che ha pubblicato con la casa editrice conservatrice Giubilei Regnani.

L’ex direttore di Formiche, editorialista di Il Tempo di Roma, ha diviso in capitoli geografici la sua dissertazione bellico-politica e la incomincia con la Russia. Della Russia Sovietica Arditti ricorda il passato e il deterrente nucleare e poi descrive I tremendi attacchi missilistici verso l’Ucraina, l’uso di droni, la potenza della macchina bellica industriale, fino l’uso della carne da macello di giovani russi non moscoviti, galeotti e senza quattrini, nelle trincee del Donbass a morire e ammazzare i forse più istruiti e sicuramente filoeuropei ucraini. Poi racconta la Cina e Taiwan un po’ alla maniera di Lucio Caracciolo, di cui è certo debitore di parte dell’analisi, quando racconta i choke points del mar della Cina e rammenta la superiorità demografica, industriale e quindi bellica cinese che prima o poi vorrà mangiarsi Taiwan prendendo di sorpresa l’America che, sola, forse sta impedendo l’esito catastrofico per il porcospino taiwanese. E poi ci parla del Congo, del Sudan, del Rwanda, cioè delle guerre per procura fatte per impossessarsi delle preziose terre rare che rendono possibili i nostri sogni digitali, ma sempre in punta di fucile o di machete. E poi giù con Libia, Cipro, Israele.

Le cose che dice sono vere, ma non convincono completamente. O almeno non paiono sufficienti a smontare la complessa Teoria di Joseph Nye sul soft power cui Arditti si richiama per differenza e contrapposizione. E non convince per un motivo centrale, perché non considera a sufficienza l’apporto che i commerci, la diplomazia, il digitale, le reti comunicative, l’innovazione tecnologica e la cybersecurity danno sia alla pace che ai conflitti, pure quelli armati, ormai risultandone inseparabili. Nell’epoca delle reti globali, infatti, il potere non si misura più soltanto con la forza militare ma sul terreno invisibile dell’informazione, dove l’intelligence, i media, la conoscenza dell’avversario e la manipolazione dei dati determinano l’equilibrio tra le potenze. Frutto dolceamaro di un cambiamento radicale che ridefinisce la natura stessa del potere che è soft, hard, harsh, ma anche wet & cyber.

Di Corinto a Pillole di Eta Beta

Cybersicurezza, senza cultura digitale l’Italia preda dei pirati”

Rubrica Pillole di Eta Beta andata in onda su Rai Radio 1 alle 11.45, con ospite Arturo Di Corinto, consigliere dell’Agenzia per la cybersicurezza nazionale

Mercoledì 17 dicembre 2025

https://www.raiplaysound.it/programmi/pilloledietabeta

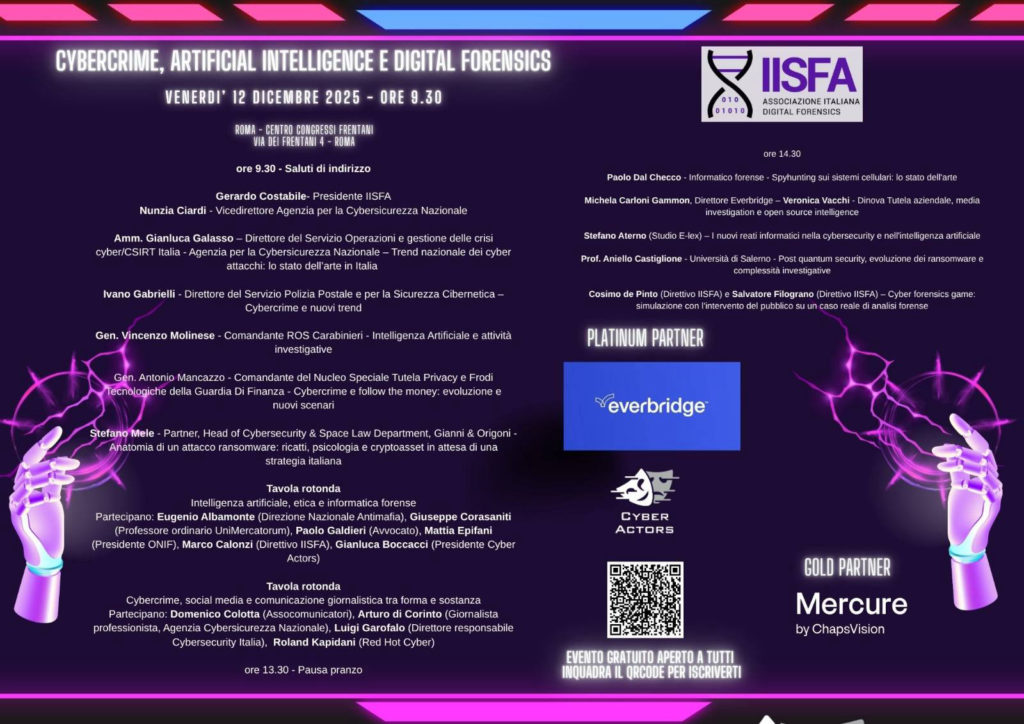

IISFA FORUM- Cybercrime, Artificial Intelligence & Digital Forensics

12 dicembre, Centro Congressi Frentani, via dei Frentani 4, Roma