Agenzia per la Cybersicurezza Nazionale – Sala ACN, Corso d’Italia, 41, 00198, Roma

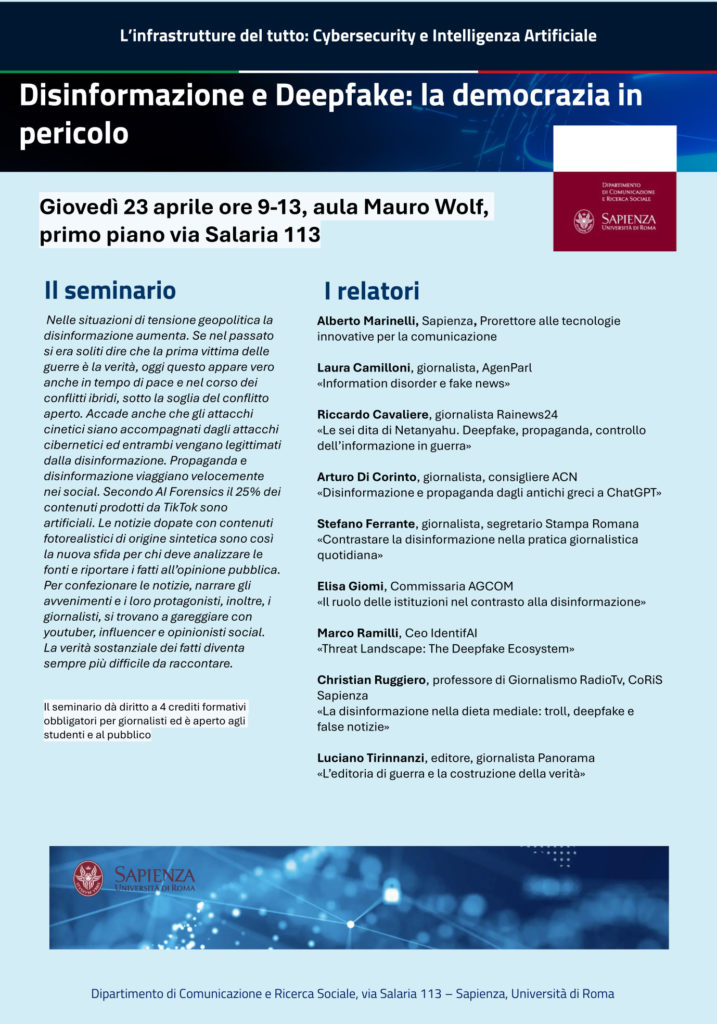

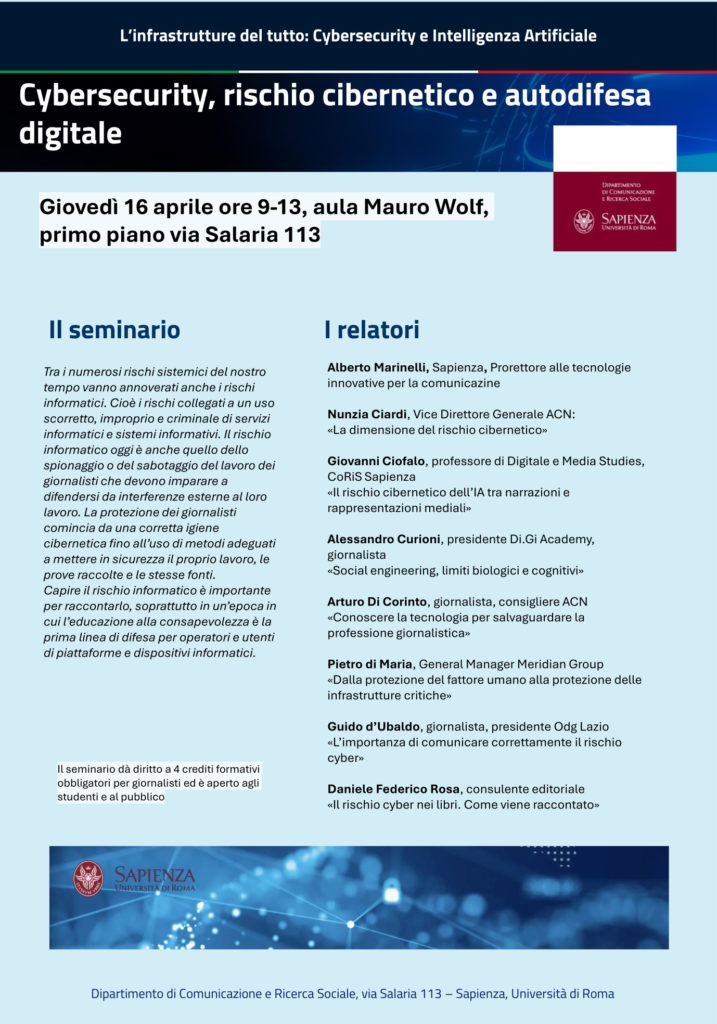

Il corso formativo concernerà il fenomeno dell’information disorder (lett. disordine informativo) e delle fake news, con particolare attenzione al quadro giuridico nazionale, europeo e internazionale e ai possibili rimedi. L’obiettivo è quello di fornire ai giornalisti strumenti utili per riconoscere e contrastare tale fenomeno, nell’interesse della qualità dell’informazione e della tutela del diritto dei cittadini a ricevere notizie verificate e attendibili.

Il corso si propone di approfondire i profili giuridici legati alla libertà di espressione, alla regolamentazione dell’informazione e alle responsabilità degli attori digitali.

Verranno esaminati strumenti normativi e casi concreti, nazionali e internazionali, per aiutare i giornalisti a orientarsi in un panorama sempre più complesso e sfidante. L’argomento è di rilevante importanza giornalistica per l’impatto che ha sulla credibilità dell’informazione e sul ruolo democratico della stampa. Verrà analizzato l’articolo 21 della Costituzione italiana, che tutela della libertà di espressione e di stampa, in cui ognuno ha il diritto di manifestare liberamente il proprio pensiero con qualsiasi mezzo di diffusione, ponendo le basi per una tutela ampia della libertà di espressione e informazione.

Con la digitalizzazione dell’informazione, le PSYOPS (psycological operations) hanno acquisito una potenza senza precedenti, diventando uno strumento chiave nei conflitti ibridi e nell’influenza mediatica globale. La manipolazione dell’informazione e dell’opinione pubblica, ingannare e arrecare danno a individui o società incide a livello multidimensionale, coinvolgendo diritto, politica, comunicazione, tecnologia, salute, cultura, sociale, ambiente e così via. Si osserverà come si può facilmente influenzare sentimenti, pensieri e azioni di un pubblico specifico, al fine di ottenere vantaggi strategici in ambito politico, militare o sociale.

Verranno illustrati diversi esempi di diffusione di fake news, alterazione di contenuti, uso strategico dei social per destabilizzare o polarizzare l’opinione pubblica. Si prenderà in esame l’articolo 19 del nuovo Codice Deontologico delle Giornaliste e dei Giornalisti che introduce una regola specifica sull’uso dell’intelligenza artificiale. In primo luogo, viene stabilito un principio fondamentale: le nuove tecnologie possono affiancare il lavoro giornalistico, ma non possono mai sostituirlo. Se una o un giornalista decide di utilizzare strumenti di intelligenza artificiale, ha il dovere di dichiararlo apertamente, sia nella produzione sia nell’elaborazione di testi, immagini o materiali sonori. Resta comunque sua la piena responsabilità del contenuto e del risultato finale, e deve sempre chiarire in che modo l’IA abbia contribuito al lavoro svolto. Inoltre, anche quando fa ricorso a queste tecnologie, la giornalista o il giornalista deve continuare a verificare attentamente fonti, dati e informazioni, garantendone la veridicità. L’uso dell’intelligenza artificiale, infatti, non può mai essere invocato come giustificazione per eludere i doveri deontologici che regolano la professione.

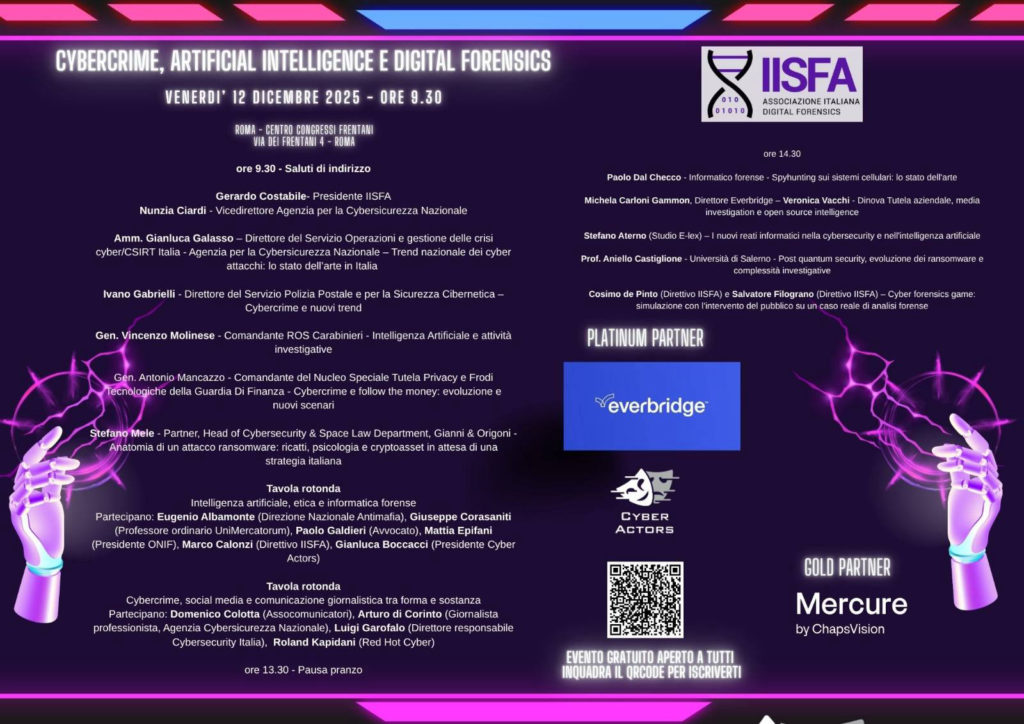

Introduzione:

Bruno Frattasi, direttore generale dell’Agenzia per la cybersicurezza nazionale (ACN);

Guido D’Ubaldo, presidente dell’Ordine dei Giornalisti del Lazio;

Carlo Bartoli, presidente nazionale dell’Ordine dei Giornalisti;

Vittorio Rizzi, direttore generale del DIS;

Lorenzo Guerini, CPASIR (Comitato Parlamentare per la Sicurezza della Repubblica);

Stefano Mannino, Generale di Corpo d’Armata (Esercito Italiano) e Presidente del Centro Alti Studi Difesa/Scuola Superiore Universitaria ad Ordinamento Speciale (CASD/SSUOS)

Relatori:

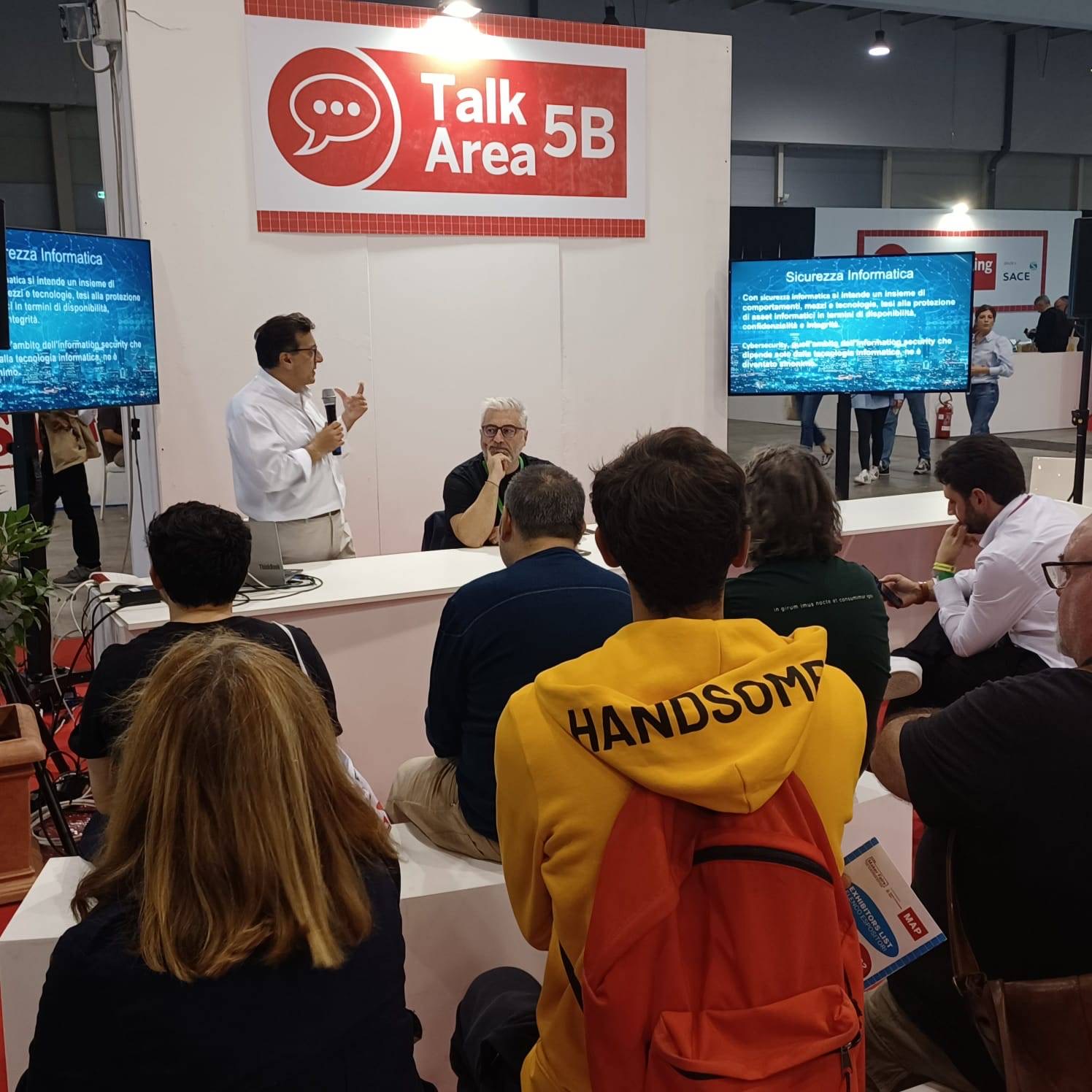

Arturo Di Corinto, Public Affairs and Communication Advisor nell’Agenzia per la cybersicurezza nazionale (ACN);

Ranieri Razzante, professore e avvocato, docente di Cybercrime Università di Perugia e Membro Comitato per la strategia su IA;

Federica Fabrizzi, professoressa ordinaria di Diritto dell’informazione presso il Dipartimento di Scienze Politiche dell’Università La Sapienza di Roma;

Oreste Pollicino, professore ordinario di Diritto costituzionale e regolamentazione dell’intelligenza artificiale alla Bocconi;

Luigi Camilloni, direttore responsabile dell’Agenparl (Agenzia parlamentare) ed esperto in PSYOPS;

Laura Camilloni, caporedattore dell’Agenparl (Agenzia parlamentare) ed esperta in information disorder;

Manuela Biancospino, consigliera dell’Ordine dei Giornalisti del Lazio