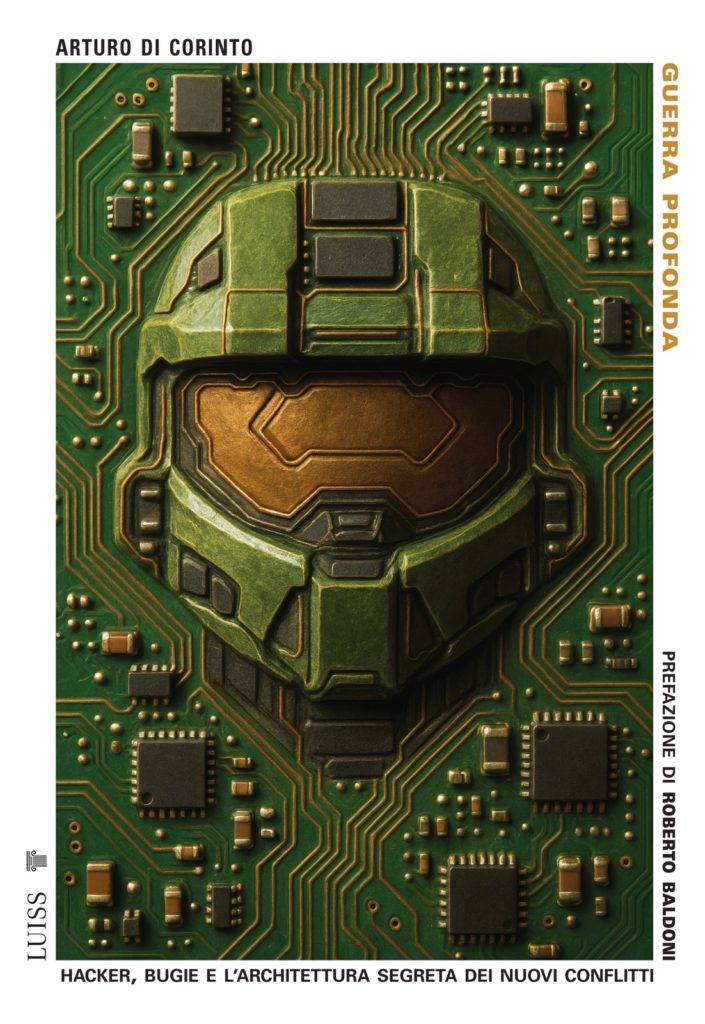

Di seguito le anteprime del mio mio nuovo libro, Guerra Profonda. Hacker, bugie e l’architettura segreta dei nuovi conflitti, pubblicato da Luiss University Press. Il libro sarà presentato in anteprima stasera, 29 maggio, alle 18:30, presso la libreria Mondadori della Galleria Alberto Sordi di Roma. E poi a Milano il 9 e 10 giugno.

Red Hot Cyber

Guerra algoritmica: così IA, hacker e Big Tech stanno riscrivendo il potere globale

Report Difesa

Editoria: il nuovo libro di Arturo Di Corinto analizza la cybersecurity, la geopolitica e la sfida per la sovranità digitale

Agenzia parlamentare, AgenParl

“Guerra profonda”, Arturo Di Corinto presenta a Roma il libro sulle nuove guerre digitali tra hacker, IA e disinformazione

agenparl.eu/2026/05/29/guerra-profonda-arturo-di-corinto-presenta-a-roma-il-libro-sulle-nuove-guerre-digitali-tra-hacker-ia-e-disinformazione/

La Repubblica

Benvenuti nell’era della guerra algoritmica: così la rete è diventata la nuova trincea

ADN Kronos

CYBERSICUREZZA: ‘GUERRA PROFONDA’, IN ARRIVO IL NUOVO LIBRO DI ARTURO DI CORINTO

‘Pensiero Libero’ e in libreria dal 5 giugno sarà presentato venerdì a Roma Roma, 27 mag. (Adnkronos) – ”Guerra profonda. Hacker, bugie e l’architettura segreta dei nuovi conflitti”: è il titolo del nuovo libro del giornalista e analista di cybersicurezza Arturo Di Corinto, pubblicato da Luiss University Press all’interno della collana ”Pensiero Libero” con la prefazione di Roberto Baldoni, in libreria dal prossimo 5 giugno. Il volume sarà presentato per la prima volta venerdì 29 maggio a Roma, alle ore 18.30 alla Libreria Mondadori alla Galleria Alberto Sordi, mentre altre presentazioni sono già previste per martedì 9 giugno e mercoledì 10 giugno a Milano.

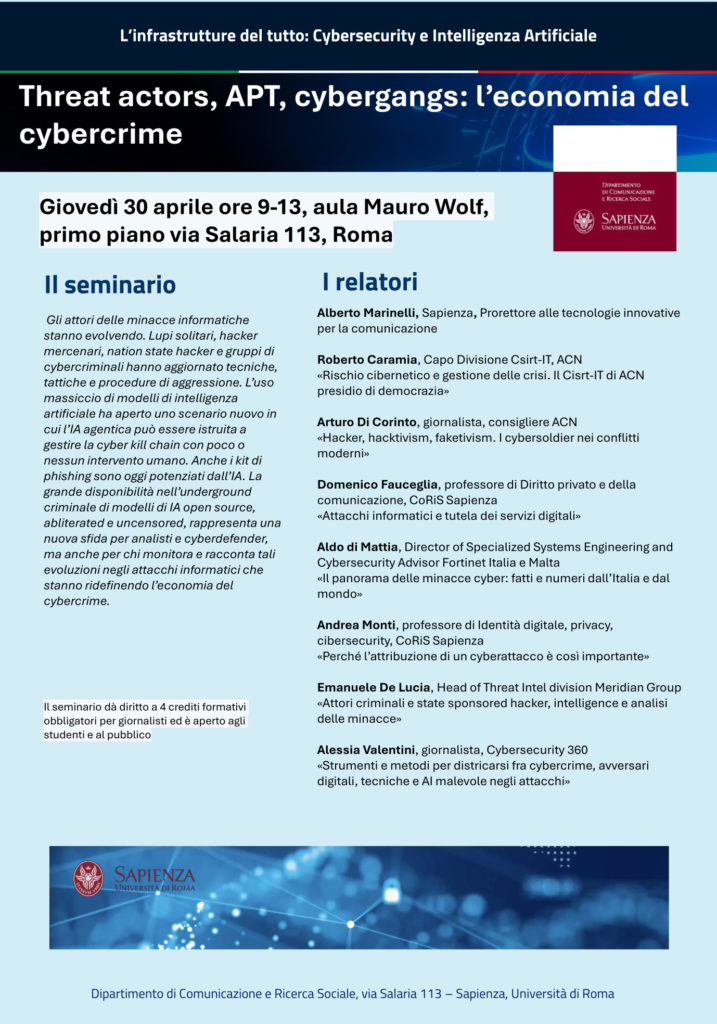

”In seguito alla progressiva dipendenza da software e algoritmi, con lo sviluppo esponenziale dell’intelligenza artificiale e la corsa agli armamenti digitali, siamo entrati in una nuova era dei conflitti, siamo nell’era della guerra algoritmica. Una guerra che mette a rischio la sovranità digitale e quindi il benessere e l’incolumità stessa dei cittadini. La rete è diventata spazio e strumento di conflitto aperto a cui partecipano anche i civili”, scrive Di Corinto.

Mentre si delineano gli spazi di una guerra ibrida e sfuggente, combattuta non solo sui campi di battaglia tradizionali ma attraverso sabotaggi digitali, attacchi ransomware e offensive cibernetiche, i sistemi di difesa occidentali scricchiolano sotto la pressione di potenze rivali e asimmetrie tecnologiche sempre più profonde: il libro analizza la crescente interdipendenza tra scelte tecnologiche e dinamiche geopolitiche, offrendo una riflessione di strettissima attualità sulle nuove sfide per la sicurezza nazionale e la protezione delle infrastrutture critiche.

”Il libro discute dei rischi per la sovranità digitale portati dall’uso incontrollato dell’intelligenza artificiale e quando la sovranità digitale è a rischio è come se fosse a rischio il territorio di uno Stato e in pericolo gli stessi cittadini”, afferma all’Adnkronos Di Corinto che, a pochi giorni dalla presentazione della prima enciclica ‘Magnifica Humanitas’ di Papa Leone XIV, osserva che si tratta proprio di molte questioni sollevate dal pontefice che ”ha riflettuto sul tema dell’autonomia della decisione degli agenti Ai, dell’uso illecito dell’Ai per la disinformazione, dell’importanza di adottare un approccio etico agli sviluppi dell’Ai”. ”Le minacce sono tre – conclude Di Corinto – i migliaia di attacchi cibernetici che si verificano ogni giorno; la disinformazione che offusca la distinzione tra verità e finzione; l’uso illecito e criminale dell’Ai”. (Sci/Adnkronos) ISSN 2465 – 1222 27-MAG-26 18:44 NNNN