Privacy e cybersecurity diritto umano fondamentale

Hacker’s Dictionary. Offrire in pasto a sistemi di intelligenza artificiale i dati che produciamo ci espone a un potere incontrollabile. Le istituzioni però possono guidare lo sviluppo di politiche efficaci per impedirlo senza bloccare l’innovazione tecnologica

di ARTURO DI CORINTO per Il Manifesto del 30 Gennaio 2019

La privacy è l’altra faccia della cybersecurity. Però mentre la privacy è un diritto fondamentale dell’Unione Europea, la cybersecurity è ancora sottovalutata.

Eppure, in un mondo in cui ogni comportamento viene datificato diventando un dato digitale, proteggere quei dati che rimandano ai comportamenti quotidiani è cruciale proprio per la loro capacità di spiegare i comportamenti passati e di predire quelli futuri.

Se non riusciamo a proteggere i dati che ci definiscono come cittadini, elettori, lavoratori, e vicini di casa, potremmo essere esposti a un potere incontrollabile, quello della sorveglianza di massa, della manipolazione politica e della persuasione commerciale.

Privacy e cybersecurity sono la precondizione per esercitare il diritto alla libertà d’opinione, d’associazione, di movimento e altri diritti altrettanto importanti.

Perciò pensare alla sicurezza informatica dei nostri dati come a un diritto umano fondamentale non dovrebbe sembrare eccessivo. Continua a leggere Il Manifesto: Privacy e cybersecurity diritto umano fondamentale

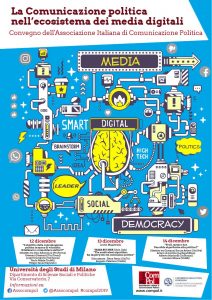

La comunicazione politica nell’ecosistema dei media digitali

La comunicazione politica nell’ecosistema dei media digitali Link Campus University

Link Campus University