Intervista Vip Prof. Arturo Di Corinto – Come navigare in sicurezza – primavera 2020

Tag: privacy

Il Manifesto: Smart working e diritti dei lavoratori

Il Manifesto: Smart working e diritti dei lavoratori

Hacker’s Dictionary. A causa del Coronavirus le imprese rischiano lo stop, ma possono evitarlo in tutto o in parte grazie allo smart working. A patto che rispettino i diritti (e la privacy) dei lavoratori

di ARTURO DI CORINTO per Il Manifesto del 27 Febbraio 2020

Le aziende temono il Coronavirus e corrono ai ripari. La produttività è già calata di diversi punti percentuali a causa di controlli e blocchi stradali, chiusura degli uffici e poca voglia di lavorare di fronte ai rischi dell’epidemia. In molti casi acquisti e vendite subiranno solo uno slittamento, ma intanto la paura fa novanta.

Perciò, complice il timore che il governo imponga il blocco delle attività produttive nelle zone a rischio, le aziende spingono lo Smart Working. Che cos’è lo dice la parola, è il “lavoro agile”, un lavoro fatto da casa o da qualsiasi posto si trovi il lavoratore e ovviamente vale per la quasi totalità di forme di lavoro che richiedono un computer, un telefono e una connessione a Internet.

Però. Intanto lo smart working è regolato dalla legge. Non è una concessione dell’azienda, ma una modalità di esecuzione del rapporto di lavoro stabilita mediante accordo tra le parti (L.81 del 22/05/17), che prevede una serie di diritti e garanzie per il lavoro flessibile. Continua a leggere Il Manifesto: Smart working e diritti dei lavoratori

Dibattito a SkyTg24 sui rischi del riconoscimento facciale

Intervista a SkyTg24 con Arturo Di Corinto sui rischi del riconoscimento facciale

22 Febbraio 2020

A Skytg24, ‘Progress’ condotto da Helga Cossu, si parla di riconoscimento facciale e Intelligenza Artificiale con Arturo Di Corinto, Ernesto Bellisario, Filippo Sensi, Stefano Quintarelli, il sottosegretario agli Interni on. Carlo Sibilia e il presidente dell’Autorità Garante per la privacy Antonello Soro.

Progress – Riconoscimento facciale – 22/02/2020 Parte 1

Progress – Riconoscimento facciale – 22/02/2020 Parte 2

Progress – Riconoscimento facciale – 22/02/2020 Parte 3

Il Manifesto: I dati sono un bene comune

Hacker’s dictionary. I termini di servizio di app e siti web certificano che i nostri dati vengono privatizzati. Bisogna capire se ci conviene

di ARTURO DI CORINTO per Il Manifesto del 6 Febbraio 2020

Quando ci iscriviamo a un sito, app o servizio Internet, in genere ci viene richiesto di accettare i «Termini di servizio», ToS, che indicano come i nostri dati sono raccolti e usati. La maggior parte delle volte non li leggiamo, semplicemente perché non ne abbiamo tempo e voglia ma soprattutto perché non li capiamo, visto che sono scritti in legalese.

Eppure è così che perdiamo così il controllo dei dati che ci identificano come cittadini, lavoratori e consumatori. Quei dati infatti verranno utilizzati per creare dei profili dettagliati dei nostri comportamenti e verranno commerciati per usi che non conosciamo.

Ad esempio i ToS di Facebook ed Amazon dicono che i nostri dati sono usati per tracciare il nostro comportamento su altri siti, LinkedIn raccoglie, usa e condivide i dati di geolocalizzazione e Instagram ci mette il copyright.

I termini di servizio di Reddit, Yahoo e WhatsApp dicono che usandoli accettiamo «di difendere, indennizzare e sollevare il servizio da ogni responsabilità in caso di reclamo». Quasi tutti prevedono che gli stessi termini possono essere modificati in qualsiasi momento a discrezione del fornitore, senza preavviso per l’utente. Continua a leggere Il Manifesto: I dati sono un bene comune

Il Manifesto: Privacy e cybersecurity diritto umano fondamentale

Privacy e cybersecurity diritto umano fondamentale

Hacker’s Dictionary. Offrire in pasto a sistemi di intelligenza artificiale i dati che produciamo ci espone a un potere incontrollabile. Le istituzioni però possono guidare lo sviluppo di politiche efficaci per impedirlo senza bloccare l’innovazione tecnologica

di ARTURO DI CORINTO per Il Manifesto del 30 Gennaio 2019

La privacy è l’altra faccia della cybersecurity. Però mentre la privacy è un diritto fondamentale dell’Unione Europea, la cybersecurity è ancora sottovalutata.

Eppure, in un mondo in cui ogni comportamento viene datificato diventando un dato digitale, proteggere quei dati che rimandano ai comportamenti quotidiani è cruciale proprio per la loro capacità di spiegare i comportamenti passati e di predire quelli futuri.

Se non riusciamo a proteggere i dati che ci definiscono come cittadini, elettori, lavoratori, e vicini di casa, potremmo essere esposti a un potere incontrollabile, quello della sorveglianza di massa, della manipolazione politica e della persuasione commerciale.

Privacy e cybersecurity sono la precondizione per esercitare il diritto alla libertà d’opinione, d’associazione, di movimento e altri diritti altrettanto importanti.

Perciò pensare alla sicurezza informatica dei nostri dati come a un diritto umano fondamentale non dovrebbe sembrare eccessivo. Continua a leggere Il Manifesto: Privacy e cybersecurity diritto umano fondamentale

Spazio cibernetico bene comune: protezione dei dati, sicurezza nazionale

Spazio cibernetico bene comune: protezione dei dati, sicurezza nazionale

La cybersecurity al centro della Giornata europea della protezione dati

“Spazio cibernetico bene comune: protezione dei dati, sicurezza nazionale”. Il convegno organizzato dal Garante per la privacy in programma il 30 gennaio

In occasione della Giornata europea della protezione dei dati personali, l’Autorità Garante ha organizzato un convegno intitolato “Spazio cibernetico bene comune: protezione dei dati, sicurezza nazionale” che si svolgerà il 30 gennaio a Roma presso la sede del Garante, in Piazza Venezia 11, dalle ore 10:00 alle ore 12:30.

Obiettivo del convegno è quello di tracciare un quadro sui nuovi scenari di “cyberwar”, sulle azioni di prevenzione da mettere in campo contro gli attacchi informatici, sulle problematiche poste dalle reti di quinta generazione, sulle misure per tutelare i diritti fondamentali delle persone di fronte alle forme sempre più evolute di sorveglianza massiva da parte dei governi.

I lavori saranno aperti dal Presidente dell’Autorità Garante, Antonello Soro e vedrà gli interventi di Raffaele Volpi, Presidente del Copasir, di Gabriele Faggioli, Presidente del Clusit, di Stefano Zanero del Politecnico di Milano. Modererà l’incontro Arturo Di Corinto, giornalista esperto di cybersecurity.

Si potrà seguire il convegno in diretta streaming collegandosi al sito dell’Autorità www.garanteprivacy.it.

La Giornata Europea della protezione dei dati personali

La “Giornata europea della protezione dei dati personali”, promossa dal Consiglio d’Europa con il sostegno della Commissione europea e di tutte le Autorità europee per la privacy, viene celebrata a partire dal 2007 e ha come obiettivo quello di sensibilizzare i cittadini sui diritti legati alla tutela della vita privata e delle libertà fondamentali.

Accrediti stampa

Giornalisti, fotografi e cineoperatori possono accreditarsi all’indirizzo mail ufficiostampa@gpdp.it comunicando nome, cognome, testata, numero tessera dell’ordine.

Roma, 27 gennaio 2020

Radio Vaticana intervista Arturo Di Corinto

Roberta Gisotti – Città del Vaticano

Spazio cibernetico bene comune e sicurezza nazionale sono i temi al centro dell’odierna Giornata internazionale per la protezione dei dati personali, celebrata ogni anno in Europa e nel mondo. Una ricorrenza promossa dal Consiglio d’Europa, a partire dal 2007, per sensibilizzare ed accrescere la consapevolezza dei cittadini e la responsabilità di enti, istituzioni, enti, aziende, organizzazioni, soggetti pubblici e privati sui diritti digitali delle persone e sui rischi associati al trattamento dei dati in rete.

Continua a leggere Radio Vaticana intervista Arturo Di Corinto

Il Manifesto: L’irresistibile ascesa di TikTok a rischio pedofilia

L’irresistibile ascesa di TikTok a rischio pedofilia

Cyberspazio . Il Garante della Privacy Antonello Soro: «Necessario far crescere nei ragazzi una sempre maggiore consapevolezza nell’uso delle app e dei social network». Un rapporto di Ghost Data spiega l’ascesa del social per teenagers.

di ARTURO DI CORINTO per il 25 Gennaio 2020

Il Garante italiano per la privacy Antonello Soro ha lanciato l’allarme TikTok. Il social network dei teenager che fanno video karaoke, gare di abilità e scherzi da caserma, non rispetterebbe le leggi sulla privacy. Già a luglio scorso il manifesto aveva dato notizia che le Autorità Usa avevano comminato una multa di sei milioni di dollari a ByteDance, la società cinese che controlla il social, perché non garantiva la sicurezza dei minori, possibili prede di pedofili e perversi sessuali.

Adesso però il Garante italiano ha chiesto al Comitato europeo per la protezione dei dati personali di parlarne a Bruxelles il prossimo 28-29 febbraio e di attivare una specifica task force per indagare eventuali comportamenti scorretti in seguito alla segnalazione di possibili vulnerabilità dell’app.

Nei mesi scorsi TikTok era stata accusata di obbedire alle leggi sulla censura che regolano gli altri social media cinesi come WeChat o Baidu e un gruppo di attivisti indiani l’aveva perfino accusata di incoraggiare pedofilia e pornografia, oltre che, negli Stati Uniti di raccogliere illegalmente informazioni sui bambini. Continua a leggere Il Manifesto: L’irresistibile ascesa di TikTok a rischio pedofilia

Il Manifesto: Sostituzione di persona, la truffa viaggia online

Sostituzione di persona, la truffa viaggia online

Hacker’s dictionary. Phishing, sms e telefonate truffaldine, anche Jeff Bezos potrebbe esserne stato vittima. Secondo Barracuda però le tecniche più pericolose rubano soldi e non solo informazioni

di ARTURO DI CORINTO per Il Manifesto del 23 Gennaio 2020

Forse Jeff Bezos è stato hackerato mentre conversava al telefono con Mohammed Bin Salman. È così che sarebbe diventato ricattabile nella vicenda che ha visto pubblicare da alcuni giornali le foto private con la sua nuova fiamma portandolo al divorzio.

Questa è almeno la denuncia del Guardian e i prossimi giorni ci diranno se parlava davvero col principe saudita quando è accaduto o se si trattava di qualcun altro. La storia è plausibile. Anche il geniale patron di Amazon potrebbe avere cliccato su un messaggio fraudolento prima di beccarsi il virus responsabile del furto dei dati.

Le pratiche fraudolente di questo tipo sono diverse. Continua a leggere Il Manifesto: Sostituzione di persona, la truffa viaggia online

Salone dei Pagamenti: Open Banking, open risk?

Salone dei Pagamenti

Giovedì 07 novembre 2019

14:00 – 15:00 Sala Blu

Privacy & Sicurezza

Sessione – Open Banking, open risk?

Moderatore

Arturo Di Corinto. Giornalista La Repubblica

L’Open Banking è ufficialmente diventato realtà il 14 settembre 2019, portando con sè un mondo di aspettative sulle nuove opportunità che si apriranno ma al contempo molte incertezze sui possibili nuovi rischi. L’entrata in gioco di nuovi soggetti che si innesteranno nel rapporto storicamente biunivoco tra banca e cliente, così come l’utilizzo sempre più diffuso di piattaforme tecnologiche innovative, lancia una serie di nuove sfide a chi si occupa di cyber security con l’obiettivo di tutelare innanzitutto il cliente, ma anche gli asset delle aziende. L’obiettivo della sessione sarà far emergere i principali punti di attenzione e le strategie più efficaci volte ad evitare che i nuovi flussi e le nuove piattaforme non siano “open” anche per chi ha intenti criminali.

Relatori:

Marc Bertogliati, Sales Director, Issuers (EMEA) Ethoca

Matteo Galimberti, Senior Manager KPMG

Alessandro Menna, Cybersecurity Lead Capgemini

La Repubblica: Le insidie di quei giocattoli in rete comandati con la voce

Le insidie di quei giocattoli in rete comandati con la voce

Dall’Internet of Things (IoT) all’Internet of Toys: non si scherza coi dispositivi connessi in rete. Proteggere reti, computer, smart object è un obiettivo strategico dell’Unione Europea

di ARTURO DI CORINTO per La Repubblica del 17 Ottobre 2019

BRATISLAVA – La porta del garage non si apre. Le luci del cortile non si accendono. Le telecamere di sorveglianza non registrano e durante la riunione si muore di caldo. Semplici inconvenienti? Anche, ma potrebbero essere l’inizio di guai più grossi. Obbligati a lasciare l’auto nuova di zecca per strada, questa potrebbe essere rubata più facilmente. Se le luci non si accendono un aggressore potrebbe aspettarci nel buio per rapinarci o peggio; senza telecamere un furto potrebbe non essere scoperto e, obbligati ad aprire la finestra, un minidrone potrebbe entrare e spiare la riunione del consiglio d’amministrazione. Fantascienza? Proprio no. Sono tutti i rischi potenziali dell’Internet of things (Iot). Eventi che possono accadere quando gli oggetti intelligenti come luci, porte, telecamere e termostati connessi in rete via Internet nella casa domotica, automatizzata, non funzionano come dovrebbero. Continua a leggere La Repubblica: Le insidie di quei giocattoli in rete comandati con la voce

Libri: Riprendiamoci la rete. Piccolo manuale di Autodifesa digitale per giovani generazioni

Riprendiamoci la rete! Piccolo manuale di Autodifesa digitale per giovani generazioni

Edizioni Eurilink University Press

2019 € 20

pp. 208 Collana: Link — 4

ISBN: 978–88-85622–76‑0

Il libro si può scaricare gratuitamente via email e tramite WhatsApp qui: https://riprendiamocilarete.unilink.it/

Rassegna Stampa: Affari Italiani | AGI | Articolo 21 | Agenda DigitaleEu | Cybertrends n.3 2019 | Italia Oggi | La Repubblica | L’Eurispes | Metro | Radio Capital | Radio Colonia | Radio Città del Capo | Radio Onda Rossa | Wired |

Il Manifesto: Video fasulli e porno vendette: la sessualità sotto ricatto

Video fasulli e porno vendette: la sessualità sotto ricatto

Hacker’s Dictionary. Da Grindr a Jack’d, da DeepNude a Tik Tok, perché gli hacker criminali si inte

di ARTURO DI CORINTO per Il Manifesto del 11 Luglio 2019

Una volta i soldi si facevano con il furto di contanti e gioielli, poi, con Internet, svuotando i conti correnti online e infine rubando potenza computazionale dai telefonini per generare cryptovalute. Adesso però i criminali fanno soldi vendendo dati personali relativi ai corpi, ai movimenti e alle scelte sessuali delle persone. O minacciando di farlo.

Ma come? Pensate a Grindr, l’app per gli incontri gay di proprietà della cinese Kunlun Media di cui il governo americano ha imposto la cessione perché i suoi database sono pieni di informazioni su nomi, indirizzi, posizione geografica, preferenze sessuali, stato di salute dei membri della community che la usano per incontri sentimentali ed erotici. Il motivo? Tra gli utenti ci sono anche funzionari governativi e militari: conoscere le loro abitudini – dove lavorano, con chi, in quali ore – significa poter accedere a informazioni sensibili o estorcergliele.

La scorsa settimana invece la Procura generale di New York ha multato la compagnia proprietaria dell’app Jack’d con 240 mila dollari per avere lasciato incustodite le immagini più private dei suoi utenti. Anche in questo caso si tratta di persone gay, bisex, trans e curiose che usandola cercano l’anima gemella. Anche qui il rischio è quello di conoscere troppi dettagli intimi di colleghi, concorrenti, mogli, mariti, vicini di casa, da usare contro di loro in cause legali o per ricatti di natura monetaria. Continua a leggere Il Manifesto: Video fasulli e porno vendette: la sessualità sotto ricatto

Libri, Formiche: Chip sotto pelle: chi tutela la privacy?

FORMICHE: Separati (e felici?) Perché il Nord reclama l’autonomia

Collana: Riviste

2019, pp 96

Rubbettino Editore, Riviste, Formiche, 2019

isbn: 9788849858303

Chip sotto pelle: chi tutela la privacy?

di ARTURO DI CORINTO per Formiche 144

15 Aprile 2019

Che fine farà la privacy e quali sono i rischi per la sicurezza informatica di quei dati seduti sottopelle? Secondo il fondatore della svedese BioHax sarebbero più complicati da hackerare di altri dispositivi come gli smartphone e, non essendo dotati di Gps, non consentirebbero di seguire fisicamente il portatore. Il chip invece dotato di Gps potrebbe tener traccia con grande precisione dello spostamento dei dipendenti all’interno di un’azienda, dire quante ore passano al computer o quante volte si sono alzati dalla loro postazione per andare al bagno, bere un caffè, parlare con un collega. Il Trades Union Congress teme che i dipendenti siano obbligati ad accettare gli impianti e la Cbi, Confederation of BritishIndustry, che rappresenta 190 mila aziende britanniche, si è detta preoccupata della prospettiva. Continua a leggere Libri, Formiche: Chip sotto pelle: chi tutela la privacy?

Il Manifesto: Sessanta minuti per rimuovere i contenuti terroristici sul web

Sessanta minuti per rimuovere i contenuti terroristici sul web

Hacker’s Dictionary. I difensori della rete scrivono all’Europa: «il Regolamento contro il terrorismo online minaccia libertà d’espressione e innovazione avvantaggiando le grandi multinazionali»

di ARTURO DI CORINTO per Il Manifesto del 4 Aprile 2019

«La Legge sul terrorismo online danneggerà la libertà di Internet senza apportare alcun contributo significativo alla lotta contro il terrorismo». Questo è quello che sostiene un gruppo di pionieri, tecnologi e innovatori che hanno preso carta e penna e scritto ai deputati europei per esprimere la loro preoccupazione sulla bozza di Regolamento europeo per la prevenzione di contenuti terroristici online.

La lettera, del 2 aprile, è indirizzata in particolare all’europarlamentare Daniel Dalton relatore della proposta, che, secondo il Guardian, è stato oggetto di forti pressioni per farla votare.

Gli estensori del testo, è facile immaginarlo, non sono fiancheggiatori di Al Qaeda ma ingegneri, filantropi e difensori della privacy che hanno contribuito a creare e supportare la rete come la conosciamo.

Vinton Cerf, il papà dei protocolli di Internet, Jimmy Wales, fondatore di Wikipedia, Brewster Kahle dell’Internet Archive, Cindy Cohn della Electronic Frontier Foundation e vari altri. Continua a leggere Il Manifesto: Sessanta minuti per rimuovere i contenuti terroristici sul web

Il Manifesto: Al comune di Roma la privacy è un’optional

Al comune di Roma la privacy è un’optional

Hacker’s Dictionary. La Capitale non ha un Data Protection Officer per tutelare la privacy e i dati personali dei cittadini-utenti, ma le nostre regioni non stanno meglio. Lo dice un rapporto internazionale cui ha partecipato anche l’Autorità italiana guidata da Antonello Soro

di ARTURO DI CORINTO per Il Manifesto del 7 Marzo 2019

Il Comune di Roma si è dotato di un esperto di bitcoin ma non di un Data Protection Officer, il “difensore della privacy” previsto dal nuovo Regolamento europeo sulla protezione dei dati personali nota come GDPR. Il funzionario precedentemente incaricato di assolvere a questa delicata funzione è andato in pensione a dicembre e non è ancora stato sostituito. Eppure ogni modulo scaricabile dal sito comunale riporta i riferimenti telefonici ed email per contattarlo, pur senza riportarne il nome.

Il mancato adeguamento alla nuova normativa sulla privacy non è un problema solo della capitale d’Italia. In seguito a un’indagine svolta da 18 garanti europei, sono molto le realtà che su questo fronte arrancano. Continua a leggere Il Manifesto: Al comune di Roma la privacy è un’optional

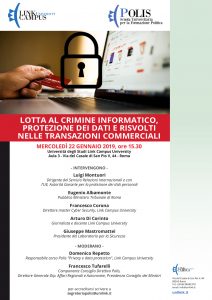

Convegno: LOTTA AL CRIMINE INFORMATICO, PROTEZIONE DEI DATI E RISVOLTI NELLE TRANSAZIONI COMMERCIALI

LOTTA AL CRIMINE INFORMATICO, PROTEZIONE DEI DATI E RISVOLTI NELLE TRANSAZIONI COMMERCIALI

LOTTA AL CRIMINE INFORMATICO, PROTEZIONE DEI DATI E RISVOLTI NELLE TRANSAZIONI COMMERCIALI

MERCOLEDÌ 22 GENNAIO 2019, ore 15.30

Università degli Studi Link Campus University

Aula 3 – Via del Casale di San Pio V, 44 – Roma

– INTERVENGONO –

Luigi Montuori

Dirigente del Servizio Relazioni Internazionali e con

l’UE, Autorità Garante per la protezione dei dati personali

Eugenio Albamonte

Pubblico Ministero Tribunale di Roma

Francesco Corona

Direttore master Cyber Security, Link Campus University

Arturo Di Corinto

Giornalista e docente Link Campus University

Giuseppe Mastromattei

Presidente del Laboratorio per la Sicurezza Continua a leggere Convegno: LOTTA AL CRIMINE INFORMATICO, PROTEZIONE DEI DATI E RISVOLTI NELLE TRANSAZIONI COMMERCIALI

La Repubblica: Internet Governance Forum, i cittadini possono disegnare il futuro della rete

Internet Governance Forum, i cittadini possono disegnare il futuro della rete

È online la call per partecipare alla definizione dei temi e delle proposte da portare a Berlino all’Internet Governance Forum, il “parlamento” che ogni anno discute a livello mondiale la direzione dello sviluppo della rete. E l’Italia prova a organizzarsi

di ARTURO DI CORINTO per La Repubblica del 9 Dicembre 2019

ROMA – “Limitare gli usi negativi di Internet e incrementare le opportunità che offre senza lasciare indietro nessuno”. In un momento in cui ci sentiamo travolti da notizie false, furti di dati, software spia e troll che impazzano sui social, suona strano, ma si può fare. E si può fare con il contributo di tutti, nonostante lo strapotere di Big Tech, il terrorismo che ritorna online e le accuse di Trump a Internet, che considera responsabile dell’immigrazione illegale negli Usa? Ma come? Ad esempio attraverso la partecipazione alle consultazioni online sul futuro di Internet. Continua a leggere La Repubblica: Internet Governance Forum, i cittadini possono disegnare il futuro della rete

Il Manifesto: Insieme diciamo basta alle molestie online

Insieme diciamo basta alle molestie online

Hacker’s Dictionary. Le donne sono il bersaglio preferito di ricatti e aggressioni verbali. Amnesty lancia il Troll Patrol Project. Dalla Internet Society dieci semplici suggerimenti per rendere il web un posto migliore per tutti e tutte

di ARTURO DI CORINTO per Il Manifesto del 3 Gennaio 2019

Le molestie e il bullismo online sono reali. E alcuni gruppi, come le donne, sono presi di mira più di altri. Purtroppo, la nostra identità influisce sul modo in cui sei trattato dagli altri anche online.

Ad esempio, il costo della presenza tu Twitter per una donna può essere molto alto. Soprattutto se si tratta di figure pubbliche. Nonostante i ripetuti appelli ai fondatori della piattaforma di microblogging le cose per le donne peggiorano ogni giorno. Per questo Amnesty International ha deciso di realizzare il Troll Patrol Project, un’indagine mirata sui tweet molesti. Lo studio, realizzato con la partecipazione di 778 donne che lavorano nel giornalismo e nella politica negli Usa e nel Regno Unito ha scoperto che il 7% dei tweet a loro inviati erano molesti e problematici e che arrivavano sia da destra che da sinistra al numero di uno ogni 30 secondi per un totale di un miliardo di tweet in un anno. Le donne di colore sono le più bersagliate. Continua a leggere Il Manifesto: Insieme diciamo basta alle molestie online

Il Manifesto: Una bugia detta mille volte diventa una verità

Una bugia detta mille volte diventa una verità

Hacker’s Dictionary: Dopo le rivelazioni del Washington Post la comunità afro-americana e le associazioni per i diritti civili chiedono di boicottare Facebook per avere favorito la disinformazione russa.

di ARTURO DI CORINTO per Il Manifesto del 20 Dicembre 2019

Cyber-spionaggio, attacchi alle infrastrutture critiche, disinformazione e propaganda sono gli strumenti di una guerra asimmetrica che ha modificato mezzi e strategie degli Stati-nazione. E per la propaganda che fa perno sulle fake news oggi si parla di «hybression», aggressioni ibride, sponsorizzate dai governi attraverso gli Apt, gruppi di hacker militari o da questi finanziati.

Il Washington Post ha pubblicato lunedì la bozza di un rapporto sul ruolo di Facebook nella campagna di disinformazione condotta dai russi attraverso i social network disseminando foto, video e notizie per favorire l’elezione di Donald Trump. Continua a leggere Il Manifesto: Una bugia detta mille volte diventa una verità

Il Manifesto: Tecnologie futuristiche e assistenti virtuali

Tecnologie futuristiche e assistenti virtuali

Tecnologie futuristiche e assistenti virtuali

Hacker’s Dictionary. Gli smart speaker, gli assistenti virtuali di Amazon, Google, Apple, possono essere il punto d’accesso di attacchi devastanti alla propria privacy o al web creando eserciti di computer zombie

di ARTURO DI CORINTO per Il Manifesto del 12 Dicembre 2018

«Le tecnologie del futuro ci conosceranno meglio di quanto noi conosciamo loro.” Lo ha detto Michael Björn, capo progetto di Ericsson, commentando una ricerca su 34 milioni di persone svolta dal ConsumerLab della sua azienda.

Secondo questa ricerca, incentrata su Intelligenza Artificiale, Realtà Virtuale, 5G e automazione, tra le 10 tendenze più significative del 2019 previste dagli utenti avanzati di Internet ci sono gli assistenti virtuali, come Amazon Echo e Google Home, che saranno presto in grado di comprendere i nostri stati d’animo. Per gli intervistati gli “smart speaker” che integrano gli assistenti virtuali basati sull’intelligenza artificiale tra poco potranno discutere con noi come fanno i membri di una famiglia e saranno usati per automatizzare il pagamento di bollette e abbonamenti, cosi come la consegna di spesa e regali. Continua a leggere Il Manifesto: Tecnologie futuristiche e assistenti virtuali

La Repubblica: Nuovo attacco di Anonplus: bucato il sito della Siae e rubati 4 giga di dati

Nuovo attacco di Anonplus: bucato il sito della Siae e rubati 4 giga di dati

A mezzanotte di venerdì la rivendicazione del gruppo di hacker attivisti noti per avere attaccato i siti del Pd, del Giornale e di Salvini. “Una protesta contro la società per la gestione delle opere dell’ingegno”

di ARTURO DI CORINTO per La Repubblica del 03 Novembre 2018

Mentre alle 20 di venerdì sera Anonymous Italia diffondeva un nuovo comunicato per spiegare i motivi della divulgazione non autorizzata di nomi, email, password e cellulari di sindacalisti, giornalisti e universitari, un altro gruppo cambiava i connotati al sito della Siae, la Società italiana autori ed editori.

Il gruppo, noto come Anonplus, da non confondere con Anonymous Italia, poco prima della mezzanotte di venerdì ha bucato i server della Siae, cambiando pure i connotati del sito Siae.it, dove finora campeggia il loro logo. Sono gli stessi hacker e attivisti riuniti sotto la sigla Anonplus a darne notizia con un tweet in cui dichiarano di essere in possesso di una gran mole di documenti relativi alle attività della società. Continua a leggere La Repubblica: Nuovo attacco di Anonplus: bucato il sito della Siae e rubati 4 giga di dati

Il Manifesto: Gli europei hanno perso il controllo dei propri dati on line

Il Manifesto: Gli europei hanno perso il controllo dei propri dati on line

Hacker’s Dictionary. E intanto si moltiplicano le truffe via SMS e Anonymous attacca pure le Università. Ieri è stata la volta della Sapienza di Roma

di ARTURO DI CORINTO per Il Manifesto del 1 Novembre 2018

Secondo una ricerca di Kaspersky Lab e Arlington Research condotta su 7.000 cittadini di sette nazioni europee tra cui l’Italia, abbiamo ormai perso il controllo dei nostri dati online: il 64% non conosce tutti i luoghi del web dove sono stati archiviati i propri dati personali e il 39% dei genitori intervistati non sa nemmeno quali dati vengono condivisi online dai propri figli. Il 57% si sente spaventato e stressato dalla possibilità che i propri dati finanziari vengano violati.

Solo il 36% crede che i dati siano effettivamente protetti sui social media e infine l’88%, si preoccupa del possibile uso illegale dei propri dati. Continua a leggere Il Manifesto: Gli europei hanno perso il controllo dei propri dati on line

La Repubblica: Anonymous torna all’attacco contro lavoro e sindacati

Anonymous torna all’attacco contro lavoro e sindacati

Nel secondo giorno di attacchi informatici divulgati dati e password di comuni, organizzazioni imprenditoriali, camere del lavoro e associazioni di insegnanti. Il collettivo aveva annunciato qualche giorno fa la “settimana nera”, fino al 5 novembre. “L’obiettivo è risvegliare le coscienze”

di ARTURO DI CORINTO per La Repubblica del 30 Ottobre 2018

PER il secondo giorno consecutivo Anonymous ha divulgato dati personali provenienti dalle loro incursioni in siti web poco aggiornati e peggio protetti. Ieri era solo un ”assaggio”: il collettivo di hacker aveva divulgato dati sensibili rubati al mondo universitario, mettendo in piazza pure le matricole studentesche. Oggi è la volta di quelli relativi al mondo del lavoro e del sindacato, compresi email e password di comuni, organizzazioni imprenditoriali, camere del lavoro e associazioni di insegnanti. Continua a leggere La Repubblica: Anonymous torna all’attacco contro lavoro e sindacati

La Repubblica: Anonymous Italia contro il governo: le università nel mirino degli hacker

Anonymous Italia contro il governo: le università nel mirino degli hacker

Diffusi nomi, email e password di amministratori e utenti di diverse istituzioni universitarie. L’operazione annunciata con un video su YouTube

di ARTURO DI CORINTO per La Repubblica del 29 Ottobre 2018

ANONYMOUS, il noto collettivo di hacker ha diffuso oggi nomi, email e password di amministratori e utenti di diverse istituzioni universitarie, tra cui la facoltà di Fisica a Roma, dell’Istituto Zooprofilattico del Mezzogiorno, dell’Università di Catanzaro e molte altre. L’operazione, annunciata qualche giorno fa con gli hashtag #FifthOfNovember e #OpBlackWeeklanciata, vede per la prima volta tre gruppi (o crew) in azione: quelle di Anonymous Italia, Lulz Security ITA e AntiSecurity ITA.

Continua a leggere La Repubblica: Anonymous Italia contro il governo: le università nel mirino degli hacker

AGI: Perché mi sono staccato dai social e ho buttato le app

Perché mi sono staccato dai social e ho buttato le app

I social media sono diventati strumenti, teatro e spazio di conflitto tra poteri che lottano per la nostra attenzione e manipolano le nostre percezioni. Un obiettivo politico che è ingegnerizzato nel funzionamento stesso degli strumenti digitali per trasformare consumatori ed elettori in polli da batteria

di ARTURO DI CORINTO per AGI del 26 Ottobre 2018

Sono certo che tutti quelli che leggono quest’articolo hanno degli ottimi motivi per non farlo, ma io ho deciso da tempo di cancellare il mio account Facebook, congelare LinkedIn e Instagram, rimuovere WhatsApp e ridurre l’uso di Gmail.

Ognuna di queste mosse ha un significato specifico per me, ma nondimeno ci sono degli elementi comuni a ognuna di queste decisioni, la prima è impegnare meglio il mio tempo. Come? Leggendo articoli approfonditi, libri su argomenti scientifici, passeggiare e parlare con la gente al bar, in piazza, in libreria. L’ho fatto insomma per bilanciare meglio la mia vita analogica con quella digitale che, nella fusione delle due realtà nell’onlife, ha preso il sopravvento. Provo a spiegare perché. Continua a leggere AGI: Perché mi sono staccato dai social e ho buttato le app

AGI: Aumentano attacchi informatici e furti di identità. Che sta succedendo?

Aumentano attacchi informatici e furti di identità. Che sta succedendo?

Criminali che rubano le credenziali di Facebook, Google che ci legge le email. Il parere del Garante italiano per la privacy, Antonello Soro

di ARTURO DI CORINTO per AGI del 13 Ottobre 2018

Prima il furto dei token di Facebook, poi il baco di Google plus e l’annuncio della sua chiusura, infine le denunce di Clusit sull’aumento del furto di credenziali usate per attacchi informatici. Non dovrebbe sorprendere che proprio ieri il Censis abbia certificato un calo di fiducia dei cittadini italiani nei confronti delle piattaforme social, dei motori di ricerca e dei servizi online. In aggiunta qualche giorno fa la vicepresidente di Google Susan Molinari ha ammesso che Google consente ad aziende terze di leggere le nostre email. Che sta succedendo? Ne abbiamo parlato con il Garante della privacy, l’onorevole Antonello Soro.

“Come lo scandalo Cambridge Analytica, anche il caso degli accessi ai contenuti degli account Gmail concessi indiscriminatamente a terze parti dimostra ancora una volta la natura di business company dei colossi della rete. Nell’odierno capitalismo estrattivo i dati di milioni di utenti vengono sfruttati come una miniera da sviluppatori, società di ricerche, aziende di marketing, società di servizi di ogni genere.” Continua a leggere AGI: Aumentano attacchi informatici e furti di identità. Che sta succedendo?

Il Manifesto: Gmail, quando la tua posta non è tua

Gmail, quando la tua posta non è tua

Hacker’s Dictionary. La rubrica settimanale a cura di Arturo Di Corinto

di ARTURO DI CORINTO per Il Manifesto del 11 Ottobre 2018

Nella lettera al Congresso Usa Google ammette che aziende terze possono leggere i contenuti della posta elettronica dei suoi utenti.

La notizia della settimana dovrebbe essere la chiusura di Google+, e invece no. La notizia della settimana è che Google consente a centinaia di aziende di eseguire la scansione degli account Gmail di tutti noi, leggerci la posta e persino condividerne i dati con altre aziende, «fintanto che sono trasparenti con gli utenti su come stanno utilizzando i dati». A confessarlo è stata Susan Molinari, vicepresidente per le politiche pubbliche di Google, con una lettera di risposta ai senatori americani che l’hanno interpellata in proposito. Continua a leggere Il Manifesto: Gmail, quando la tua posta non è tua

Il Manifesto: Mattarella lancia l’allarme sulla cybersecurity

La riforma europea del copyright e l’ammonimento dato a Orbàn hanno in parte oscurato l’annuncio di nuove regole per contrastare il terrorismo sul web e posto in secondo piano l’importante messaggio dato dal presidente della Repubblica Sergio Mattarella sul rischio di attacchi informatici.

Proprio mentre la commissione europea proponeva nuove regole per limitare la diffusione del fanatismo online ipotizzando multe del 4 per cento del fatturato alle piattaforme che non rimuovono i contenuti terroristici entro un’ora dalla segnalazione, Sergio Mattarella era protagonista di un inusuale avvertimento. Continua a leggere Il Manifesto: Mattarella lancia l’allarme sulla cybersecurity

Il Manifesto: Anonymous divulga i dati di lavoratori e sindacalisti

Anonymous divulga i dati di lavoratori e sindacalisti

di ARTURO DI CORINTO per Il Manifesto del 13 Settembre 2018

Tesoro, Giustizia, Ambiente: gli Anonymous italiani hanno fatto man bassa dei dati personali di centinaia di lavoratori, dirigenti e sindacalisti di quei Ministeri e ieri sera li hanno diffusi sul web. Tra i dati divulgati ci sono perfino quelli degli attivisti dell’Unione Sindacale di Base.

Si tratta di un tesoretto di nomi, cognomi, email, password in chiaro e crittografate, copiati e incollati su pagine web temporanee, i pastebin, che permettono di pubblicare frammenti di testi informatici usati nel passato dai programmatori per la scrittura cooperativa di software.

Nel caso dei profili legati ai sindacati di base sono state rese pubbliche anche le singole donazioni in favore del sindacato e i versamenti nominativi a favore degli operai dell’Ilva.

Continua a leggere Il Manifesto: Anonymous divulga i dati di lavoratori e sindacalisti